Web開発者と情報セキュリティの入門者が必ず知っておくべきWebハッキング&セキュアコーディング

crehacktive

¥7,038

初級 / Penetration Testing, Injection

4.8

(247)

情報セキュリティ入門者とWeb開発者のためのWebハッキング入門講義!今回の講義をはじめ、Webハッキングを楽しく始めましょう!

初級

Penetration Testing, Injection

ウェブハッキングのエンドプレート隊長! ファイルアップロードの脆弱性攻撃技法!

学習した受講者のレビュー

5.0

Dantejsh

模擬ハッキング分野で最高の講義のようです。 アップロードがコア攻撃なのでパート2が本当に待たれるのにいつ会えますか??.....

5.0

에스지시큐리티컨설팅

本当にたくさん役立つ授業でした。ありがとうございます。

5.0

jm0440

いいですね。

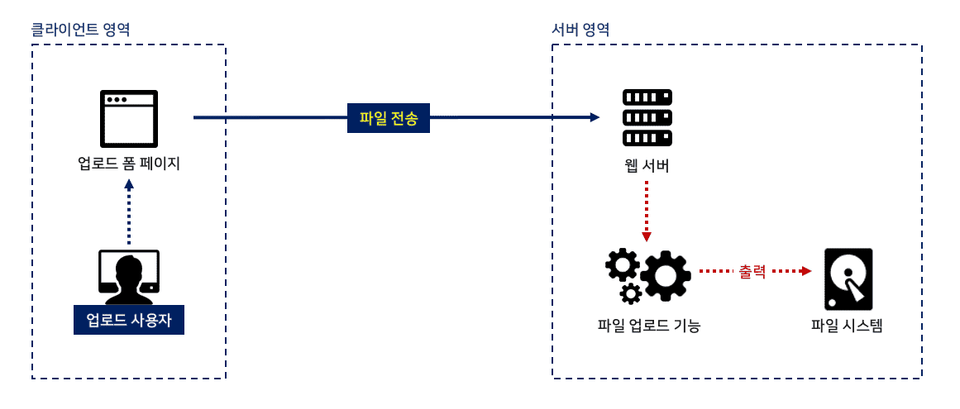

ファイルアップロード機能の動作原理

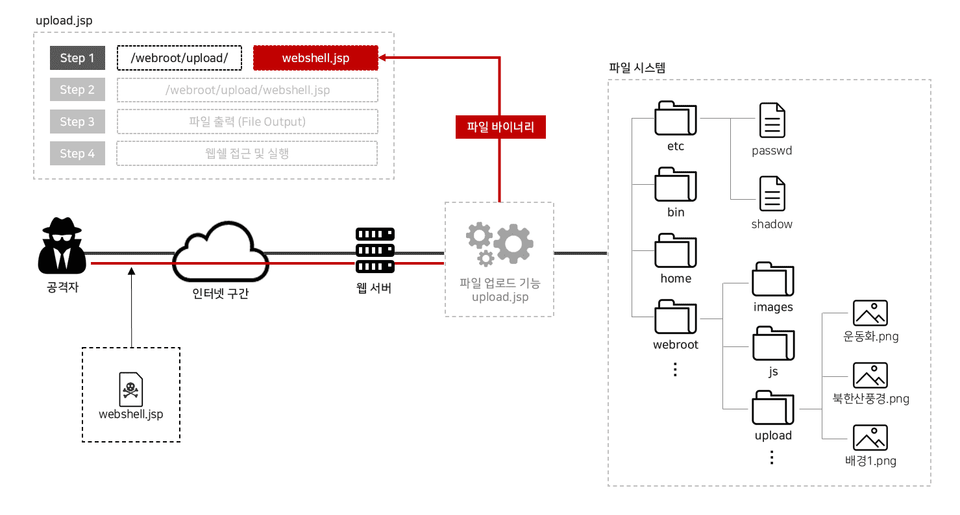

ファイルアップロードの脆弱性の原則

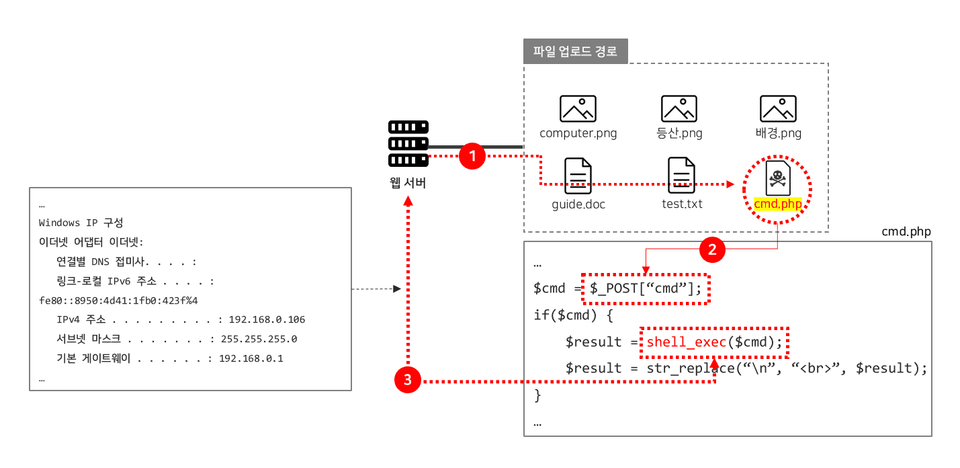

Webシェルの理解と動作原理

ファイルアップロードの脆弱性攻撃の方法論

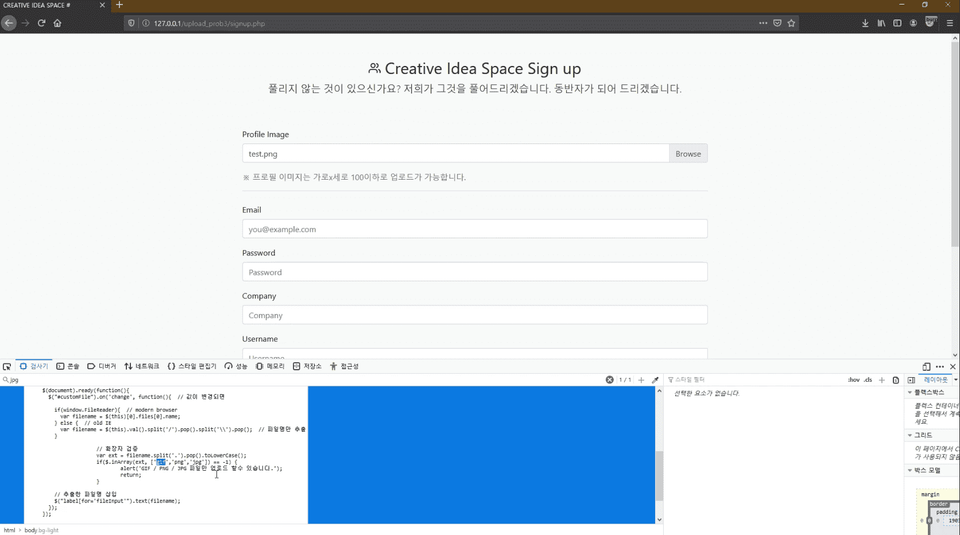

ファイルアップロードの脆弱性セキュアコーディング技術

実務攻撃技法

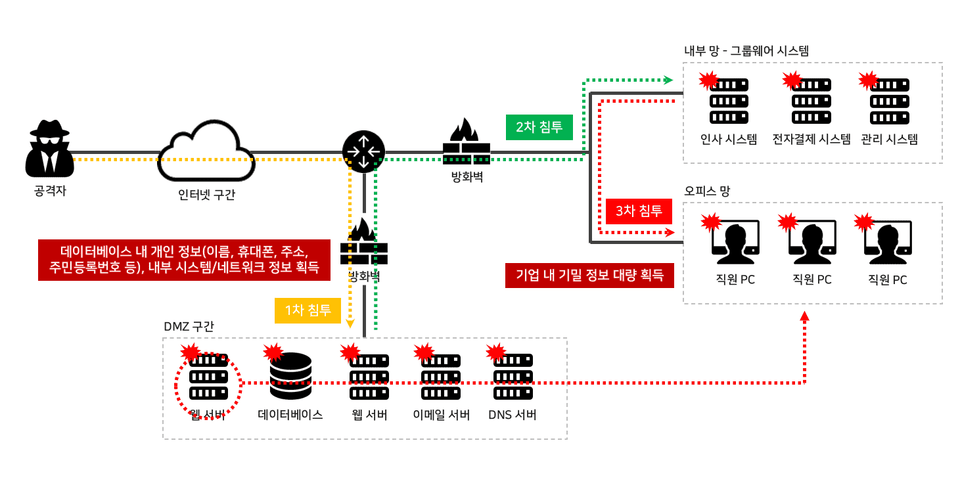

ファイルアップロードの脆弱性は、WebShell(WebShell)という攻撃用の悪意のあるスクリプトを利用してサーバーを掌握する攻撃技術で掌握されたサーバーの一箇所で終わるのではなく、内部ネットワークの範囲まで侵入が可能にするそのような攻撃です。本当におそらく無視した攻撃です!

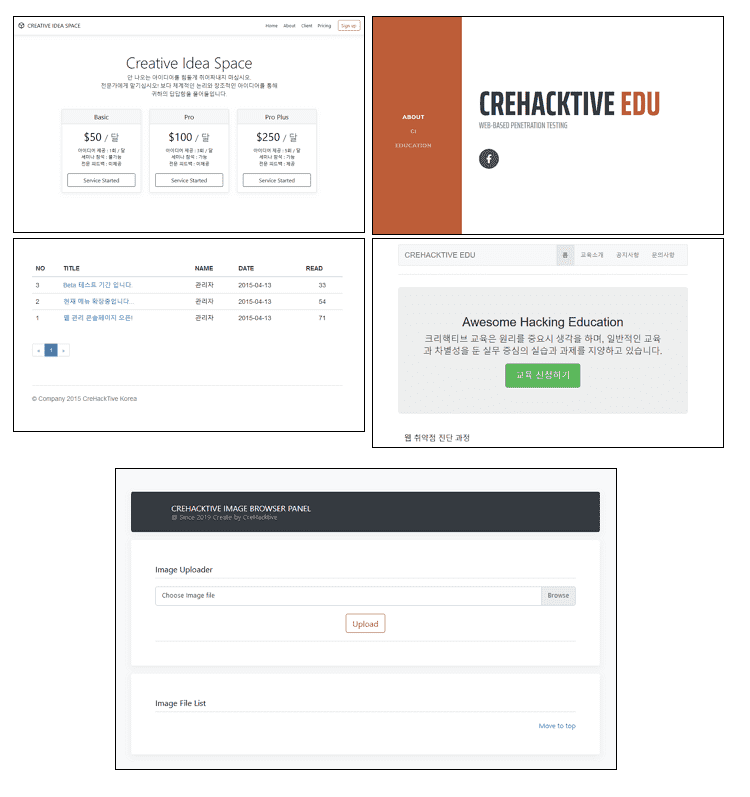

今日のWeb環境では、ファイルアップロード機能は不可欠な機能です。私たちが頻繁に使用するウェブサイトはほとんどファイルアップロード機能を持っています!このような機能で攻撃用の悪意のあるスクリプトであるWebシェルがアップロードされるとどうなりますか?

数多くの悪意のあるハッカーは、これらの攻撃手法によって攻撃されたWebサーバーを介して内部に侵入し、従業員にマルウェアを配布、ランサムウェア配布、内部機密情報の消臭、顧客のプライバシーの消臭など、悪意のある行為の終わりを解決する恐れのある攻撃です。本当に恐ろしいです...

このような影響力により、多くの企業は「ファイルアップロードの脆弱性」に対して敏感になるしかなく、実務者の間では「エンドプレート隊長」というタイトルまで収められた攻撃技法です!

ウェブハッキングを直接したり、防御をされたらココ~~~玉知らなければならないのはもう分かりますか? ㅡ。、ㅡ;;

今この記事を読んでいる人は、次のカテゴリーになります。

一文で申し上げたいです。

実務診断時に一番執拗にパゴドは攻撃で、私が個人的に一番好きな攻撃です。

私がこれまで経験したノウハウを皆さんに共有したいと思います。

ファイルアップロード機能の動作原理、ファイルアップロードの脆弱性原理基礎からしっかり固め、教育が進められ、

入門者も簡単に理解できるように、段階的に詳しく見ていきます。

ファイルアップロードの脆弱性攻撃の核心「ウェブシェル」について基本概念、動作原理、そして直接製作する実習まで進められます。 Webシェルの理解は必須です!

実務事例 12種類を通じ、実務的な視点まで広げることができ、提供される仮想環境を直接実習し、技術を自己とすることができます!

仮想実習環境がJSP、PHP合計18個が提供されます!

診断者は攻撃に強いが、防御に弱い姿をたくさん見ることができる。これは、言語への進入障壁による現象とセキュアコーディングの理解不足です。実践を通して、そのような障壁を崩すことができます!

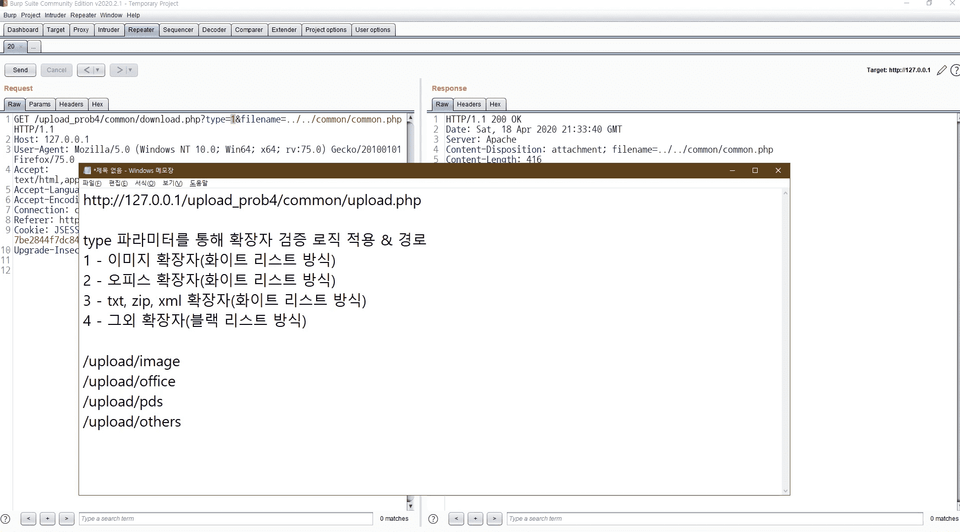

※Burp Suiteの使用方法は本教育では扱いませんが、「Webハッキングと模擬ハッキングの現状についての話」の教育で基本的な使用方法を参考にしてください。

※本教育PPTにはネイバーが提供した共有フォントが適用されています。

学習対象は

誰でしょう?

Webハック入門者から高級者のすべて

実務者

ファイルアップロードの脆弱性攻撃技術について詳しく知りたい方

前提知識、

必要でしょうか?

Webベース

Webハッキングの基礎

27,240

受講生

1,507

受講レビュー

509

回答

4.9

講座評価

18

講座

こんにちは、クリーハクティブ(crehacktive)です。

長年にわたり様々なウェブサービスを診断・研究してきた経験を活かし、実務ですぐに活用できる知識をInflearn(インフラン)プラットフォームで共有しています。

そして、ウェブハッキングの基礎を体系的に扱った『クリハクティブの一冊で終わらせるウェブハッキングバイブル』を執筆しました。基礎が不足している方には、この本で学習を始めることをお勧めします。

メール : crehacktive3@naver.com

全体

111件 ∙ (15時間 39分)

講座資料(こうぎしりょう):

全体

75件

4.9

75件の受講レビュー

受講レビュー 2

∙

平均評価 5.0

受講レビュー 1

∙

平均評価 5.0

5

模擬ハッキング分野で最高の講義のようです。 アップロードがコア攻撃なのでパート2が本当に待たれるのにいつ会えますか??.....

先に講義制作するものがたくさんあり、やむを得ず日程が押されるようになりましたㅠ下半期には必ず完成できるようにします。

受講レビュー 8

∙

平均評価 4.9

受講レビュー 4

∙

平均評価 5.0

受講レビュー 2

∙

平均評価 5.0

知識共有者の他の講座を見てみましょう!

同じ分野の他の講座を見てみましょう!

¥11,189