Học từ cơ bản đến trung cấp, học trọn gói về System Hacking & Reversing trong một lần.

knockOn

Lộ trình hoàn chỉnh dành cho những người mới bắt đầu học hacking. Từ cơ bản đến trung cấp, tất cả gói gọn trong một khóa học duy nhất.

Cơ bản

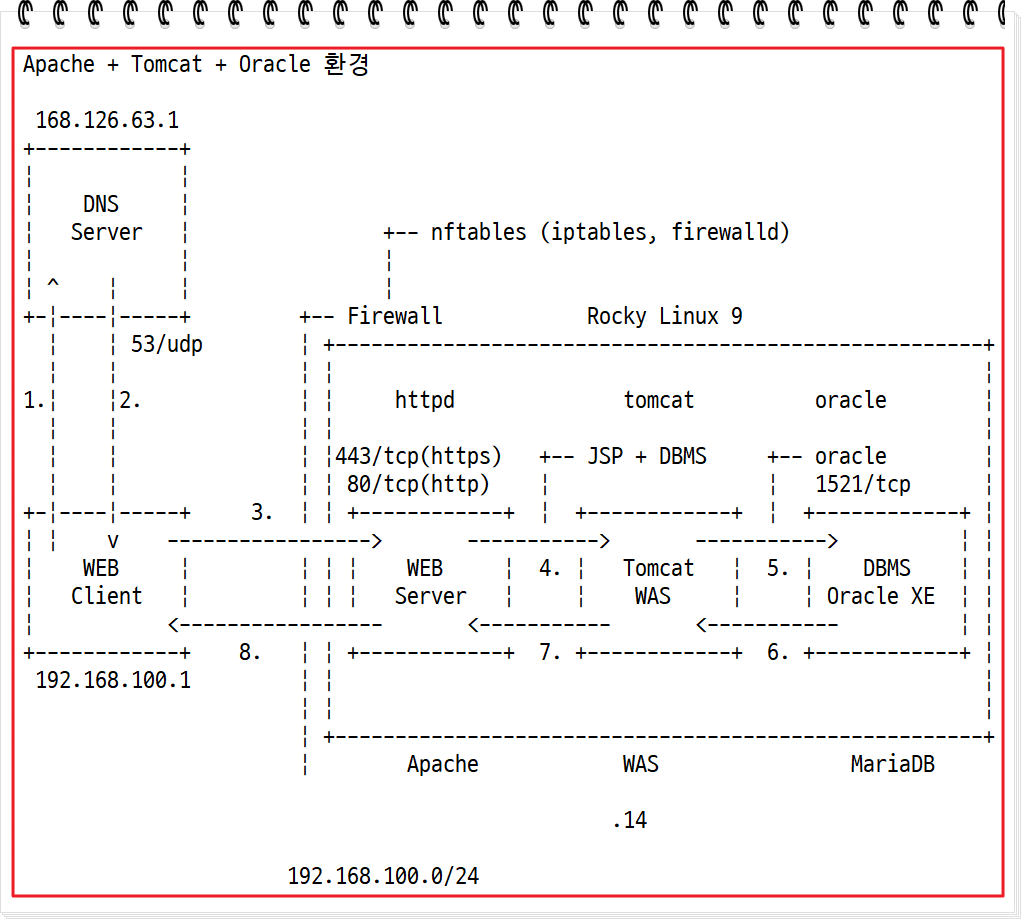

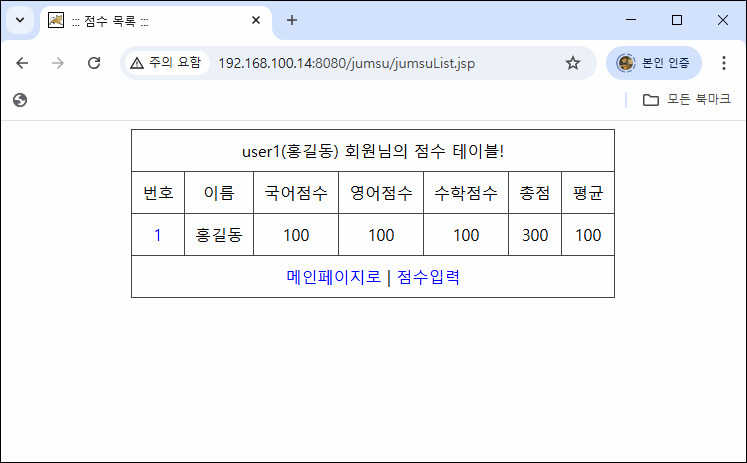

System Hacking, security training

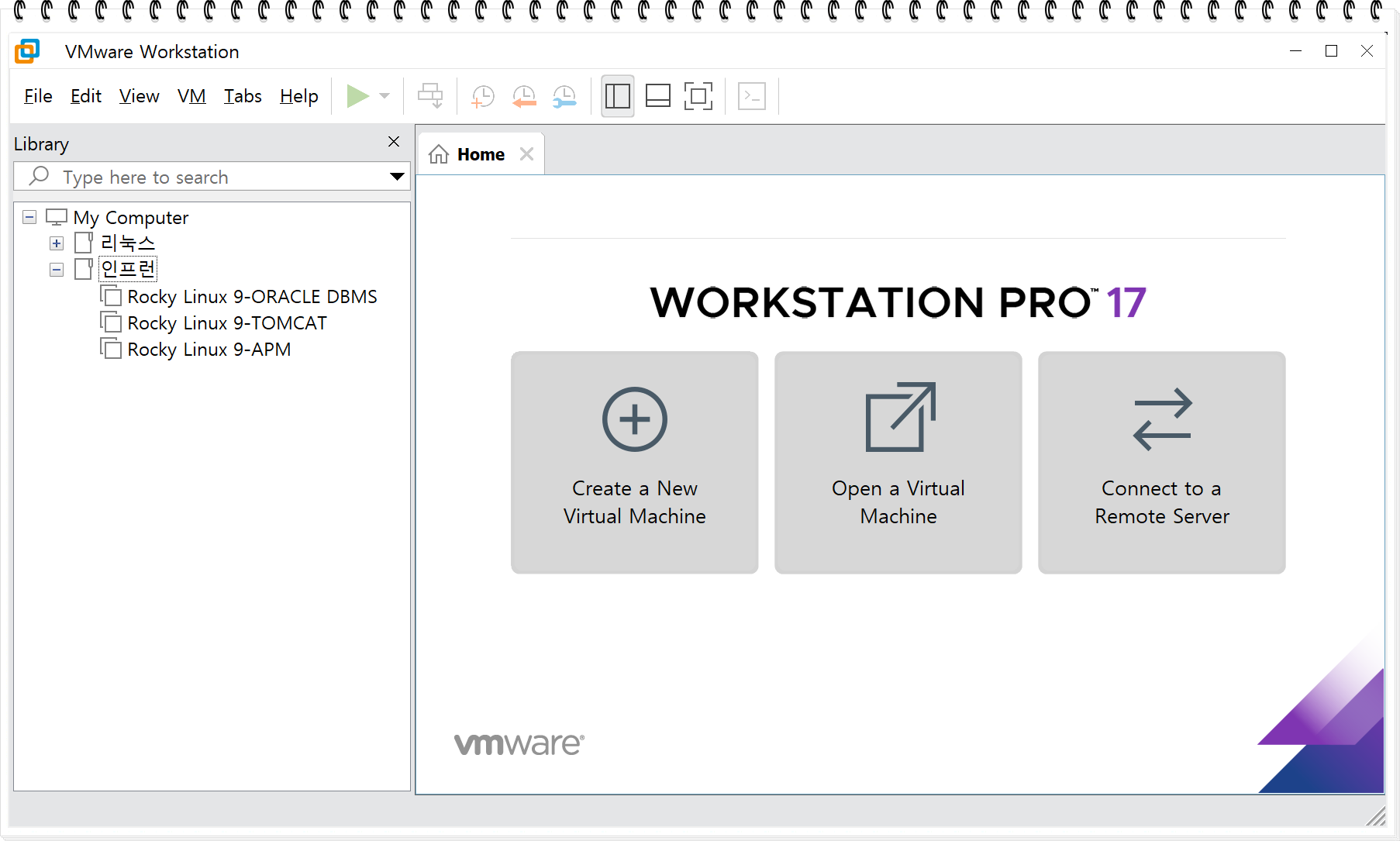

![Giới thiệu về Linux và Tổng quan về Linux Kernel [Bài giảng trực tiếp từ tác giả Phần 1-1]Hình thu nhỏ khóa học](https://cdn.inflearn.com/public/courses/333097/cover/8e09c5df-0571-462e-878c-39ddf13549b6/333097.png?w=420)

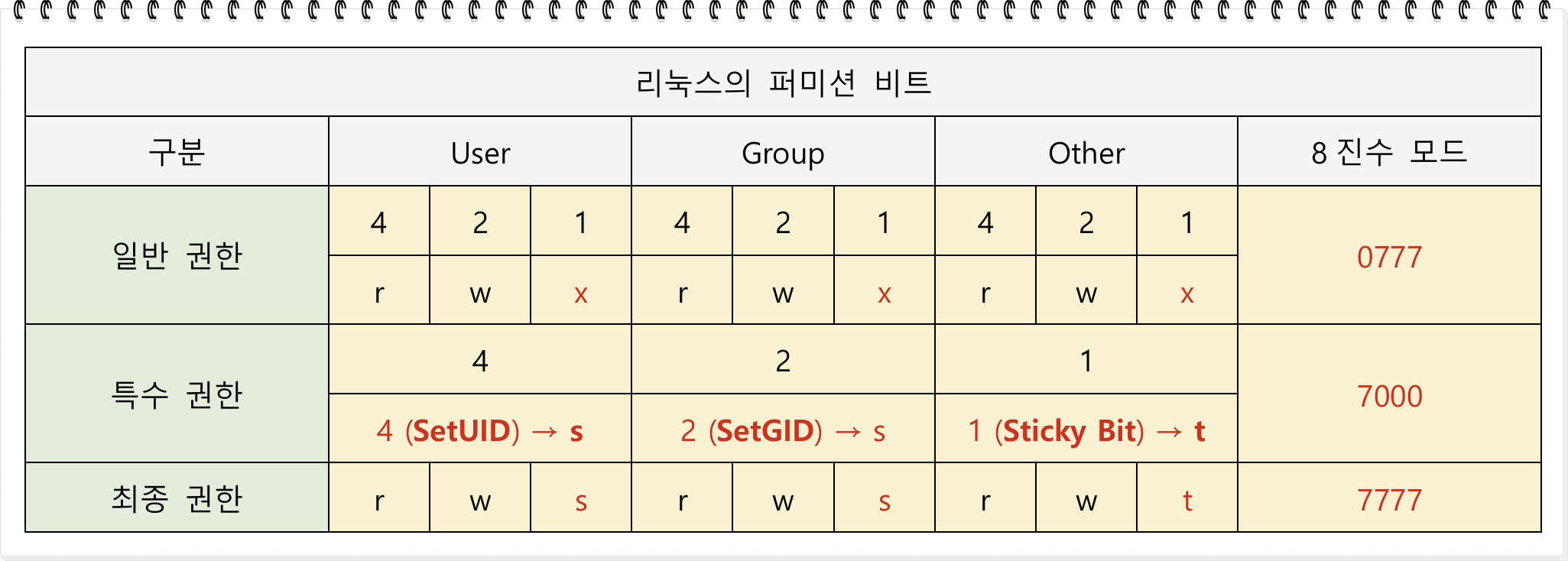

![Cấu trúc và nguyên lý của nhân Linux: Phần sau của ngắt (Interrupt Bottom Half) [Tác giả trực tiếp giảng dạy phần 1-6]Hình thu nhỏ khóa học](https://cdn.inflearn.com/public/courses/333195/cover/3b8c8cd2-44b0-43b7-a441-b950ba367717/333195.png?w=420)