원래 Method 방식은 권한계층이 적용되지 않는건가요 ?

343

작성한 질문수 3

Url 방식은 정삭적으로 권한계층에 맞게 manager 권한을 요청하면 manager, admin은 접근 가능하지만, user는 접근 불가하게 설정되는 반면, Method방식은 manager 권한을 요청하면 manager을 제외한 user와 admin 은 접근이 불가능합니다. 왜 이런걸까요 ?

답변 2

4

네

스프링 시큐리티는 Method 권한를 초기화 할 때 AffirmativeBased 와 AccessDecisionVoter 클래스를 기본적으로 구성하고 있습니다.

GlobalMethodSecurityConfiguration 클래스에 보시면 아래와 같은 메소드를 정의하고 있습니다.

protected AccessDecisionManager accessDecisionManager() {

List<AccessDecisionVoter<?>> decisionVoters = new ArrayList<>();

if (prePostEnabled()) {

ExpressionBasedPreInvocationAdvice expressionAdvice =

new ExpressionBasedPreInvocationAdvice();

expressionAdvice.setExpressionHandler(getExpressionHandler());

decisionVoters

.add(new PreInvocationAuthorizationAdviceVoter(expressionAdvice));

}

if (jsr250Enabled()) {

decisionVoters.add(new Jsr250Voter());

}

RoleVoter roleVoter = new RoleVoter();

GrantedAuthorityDefaults grantedAuthorityDefaults =

getSingleBeanOrNull(GrantedAuthorityDefaults.class);

if (grantedAuthorityDefaults != null) {

roleVoter.setRolePrefix(grantedAuthorityDefaults.getRolePrefix());

}

decisionVoters.add(roleVoter);

decisionVoters.add(new AuthenticatedVoter());

return new AffirmativeBased(decisionVoters);

}

즉 AccessDecisionManager 의 구현체인 AffirmativeBased 를 생성하는 구문인데 여러가지 Voter 객체들을 생성하고 있는데 중간쯤에 보시면 RoleVoter 객체를 생성하고 있습니다.

근데 RoleVoter 는 권한 계층이 적용되지 않는 단순한 ROLE 만을 검사하는 Voter 클래스입니다.

그래서 권한 계층에 따른 리소스 접근을 적용하고자 할 때는 아래와 같은 Voter 클래스를 생성해서 추가해 주어야 합니다.

@Bean

public AccessDecisionVoter<? extends Object> roleVoter() {

RoleHierarchyVoter roleHierarchyVoter = new RoleHierarchyVoter(roleHierarchy());

return roleHierarchyVoter;

}

@Bean

public RoleHierarchyImpl roleHierarchy() {

RoleHierarchyImpl roleHierarchy = new RoleHierarchyImpl();

return roleHierarchy;

}

그래서 위의 accessDecisionManager() 메소드를 Override 해서 RoleHierarchyVoter 를 추가해 주면 됩니다.

대략 다음과 같이 구현하시면 될 것 같습니다.

@Bean

public CustomMethodSecurityInterceptor customMethodSecurityInterceptor(MapBasedMethodSecurityMetadataSource methodSecurityMetadataSource) {

CustomMethodSecurityInterceptor customMethodSecurityInterceptor = new CustomMethodSecurityInterceptor();

customMethodSecurityInterceptor.setAccessDecisionManager(accessDecisionManager());

customMethodSecurityInterceptor.setAfterInvocationManager(afterInvocationManager());

customMethodSecurityInterceptor.setSecurityMetadataSource(methodSecurityMetadataSource);

RunAsManager runAsManager = runAsManager();

if (runAsManager != null) {

customMethodSecurityInterceptor.setRunAsManager(runAsManager);

}

return customMethodSecurityInterceptor;

}

@Override

protected AccessDecisionManager accessDecisionManager() {

AffirmativeBased affirmativeBased = (AffirmativeBased)super.accessDecisionManager();

List<AccessDecisionVoter<?>> decisionVoters = affirmativeBased.getDecisionVoters();

for(AccessDecisionVoter accessDecisionVoter : decisionVoters){

if(accessDecisionVoter instanceof RoleVoter){

decisionVoters.remove(accessDecisionVoter);

}

}

decisionVoters.add(0,roleVoter());

return affirmativeBased;

}

코드는 그리 복잡하지 않습니다.

먼저 CustomMethodSecurityInterceptor 빈 객체를 생성할 때 AccessDecisionManager 를 설정해 주어야 합니다.

customMethodSecurityInterceptor.setAccessDecisionManager(accessDecisionManager());

그리고 아래 accessDecisionManager() 를 정의하는 구문에서 코드를 보시면 super.accessDecisionManager() 를 호출해서 기본 Voter 객체들이 담겨져 있는 List<AccessDecisionVoter<?>> decisionVoters 속성을 참조해서 기존의 RoleVoter 객체는 삭제하고 RoleHierarchyVoter 객체를 List<AccessDecisionVoter<?>> decisionVoters 의 처음 위치에 저장합니다.

그러면 최종적으로 AffirmativeBased 는 RoleHierarchyVoter 를 가진 상태가 되고 이것을 customMethodSecurityInterceptor.setAccessDecisionManager(accessDecisionManager()) 해서 설정하면 Method 방식도 권한계층의 Voter 가 적용된 인가프로세스를 진행하게 됩니다.

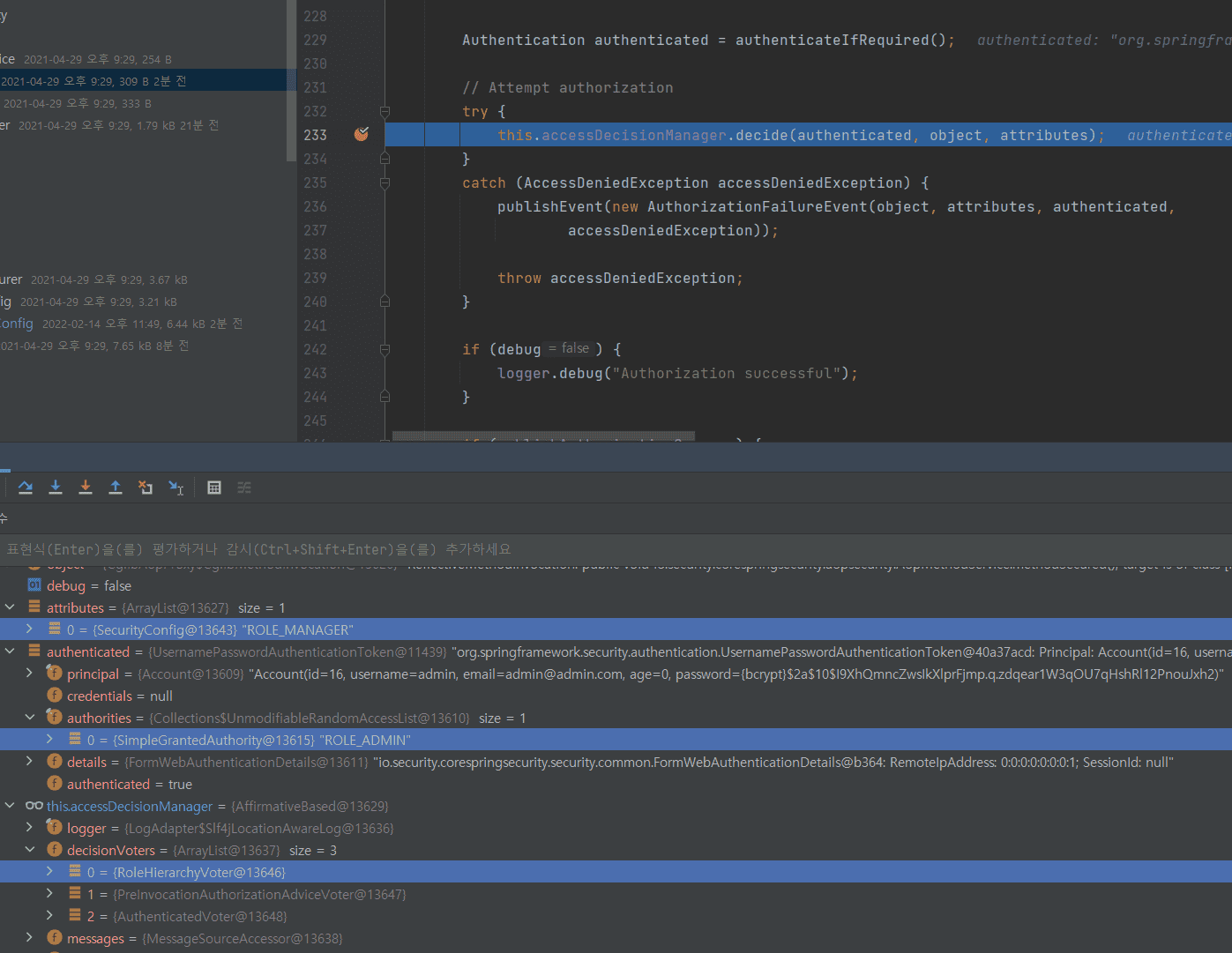

실행화면입니다.

위에 보시면 리소스에 필요한 권한은 ROLE_MANAGER 인데 사용자는 ROLE_ADMIN 권한을 가지고 있습니다.

그리고 AccessDecisionManager 의 decisionVoters 에는 RoleHiearchyVoter 객체가 0번째로 위치해 있는 것을 확인할 수 있습니다.

원래는 RoleVoter 가 있었는데 초기화 시 삭제했기 때문에 없습니다.

그래서 ROLE_ADMIN 권한의 사용자는 ROLE_MANAGER 로 매핑된 리소스에 접근할 수 있게 됩니다.

결론적으로 Url 방식이든 Method 방식이든 상관없이 Voter 정책을 어떻게 하느냐에 따라 인가처리가 이루어지는 것임을 알 수 있습니다.

시큐리티 공부 버전 질문

0

176

1

[해결 방법] MethodSecurityConfig.customMethodSecurityMetadataSource() 호출하지 않는 이슈

0

187

1

AbstractSecurityInterceptor.class.beforeInvocation()를 2번 실행하는 경우

0

178

1

강의 코드가 왜이렇게 뒤죽박죽인가요...

0

253

1

메인 페이지로 접속해도 login url로 리다이렉트가 되지 않습니다..

0

238

1

파라미터값이 넘어가지 않습니다 ....

0

375

1

security filterChain 설정 질문이 있습니다.

0

332

1

소스 부분 질문 드립니다.

0

210

2

섹션4 7번 강의 문제가 있는거 같네요.

0

345

2

파일이 수시로 이름이 바껴있네요 ㄷㄷ

0

306

1

HttpSessionSecurityContextRepository를 사용안하는 문제

0

557

2

error , exception 이 잘 안됩니다.

0

284

2

thymeleaf tag 질문합니다.

0

198

2

버전업하면서 deprecated된 것들이 너무많아요

0

478

1

spring security 패치 관련

0

437

1

모바일을 사용할때 토큰말고 세션

0

850

2

DB 연동한 인가 부분에 대한 질문입니다!

0

265

1

Ajax방식도 똑같이 Session방식을 사용하는건가요?

0

308

1

Config 파일 생성 시 질문이 있습니다.

0

228

1

강사님 몇일동안 구글 검색만 100개 했는데도 이유를 모르겠습니다..

1

433

2

403 에러 뜹니다.

0

813

2

login_proc의 존재에 대한 간략한 설명입니다

0

277

1

top.html에 로그인 링크를 만들어서 로그인을 해봤습니다

0

287

2

안녕하세요. DB에 저장될 때 이해 안 가는 값이 있어서 질문드립니다!

0

191

1