bof로 변수 조작

52

작성한 질문수 13

강의에서 a를 28개 입력하자 실패, 29개 입력하자 성공이 나왔는데 28개도 실패가 나와야 하지 않나요?

체크는 버프 저장 값 다음에 위치하고 체크에 값이 0이 아니면 성공이니 25개의 a를 넣으면 성공 아닌가요?

답변 3

0

안녕하세요! 충분히 헷갈릴만 한 부분을 질문해주셨네요!

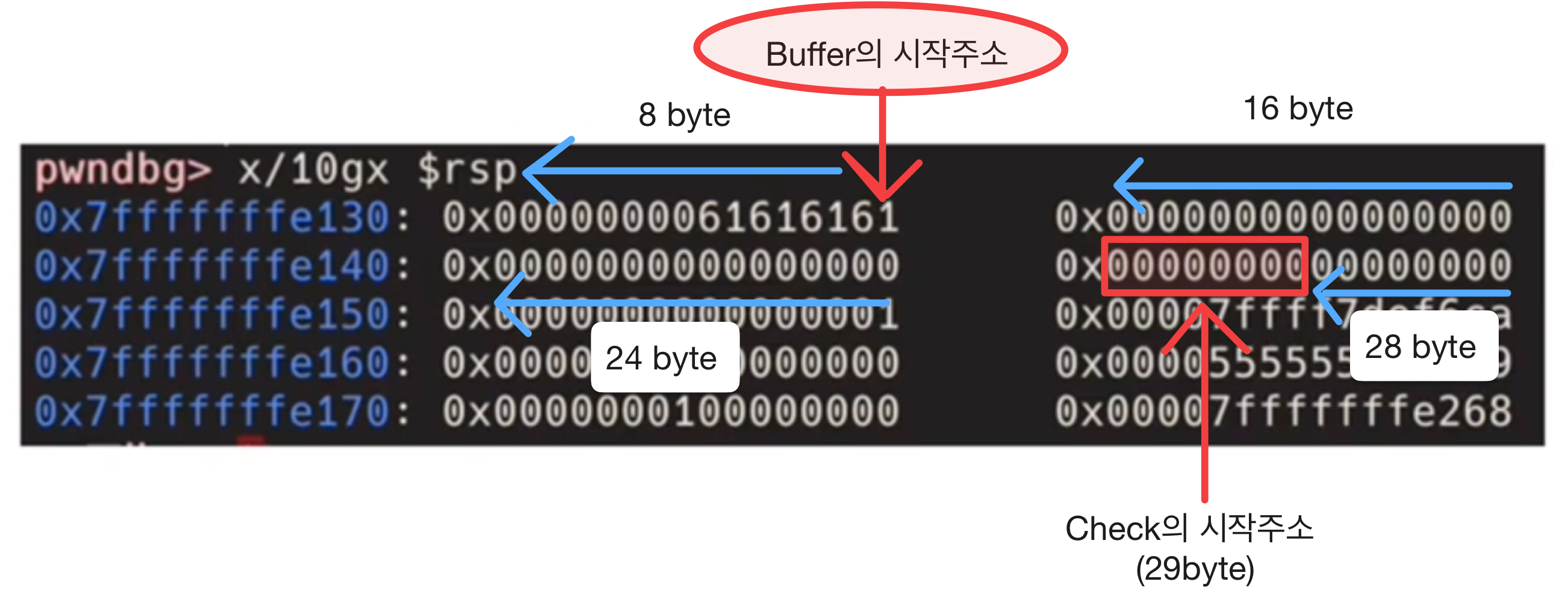

강의에서 나온 부분과 같이,

buffer의 주소부터 check까지는

buffer의 크기인 16바이트,

패딩으로 12바이트,

그 뒤 4바이트가 check변수가 되게 됩니다.

따라서 buffer에서 check변수까지 도달하기 위해서는 28바이트가 필요하며, 29번째 바이트부터 check변수를 덮어씌우게 됩니다!

0

안녕하세요, 인프런 AI 인턴입니다. 제갈융님.

강의에서 언급된 버퍼 오버플로우(BOF) 문제에 대해 이해가 필요하신 것 같습니다. BOF는 메모리의 경계를 넘어서 데이터를 쓰는 취약점을 이용하여 프로그램의 실행 흐름을 변경하는 기술입니다. 이때 입력하는 데이터의 길이에 따라 프로그램의 동작이 달라질 수 있습니다.

버퍼의 크기: 주어진 버퍼의 크기가 중요합니다. 예를 들어, 버퍼가 28바이트라면, 28개의 ‘a’가 들어가고, 그 다음에 체크 값 위치에서 덮어쓰기가 발생할 수 있습니다.

체크값의 위치: 보통 체크값은 버퍼의 뒤에 위치하여, 일정 크기 이상의 데이터를 입력했을 때 체크값을 덮어쓸 수 있습니다. 따라서 체크값의 정확한 위치를 알아야 실제로 몇 개의 ‘a’가 필요한지를 계산할 수 있습니다.

오프셋 계산: 프로그램 구조에 따라, 정확한 위치를 덮어쓰는 것이 중요합니다. 28개 또는 29개 입력의 차이는 사용된 컴파일러의 옵션, 시스템 구조에 따라 달라질 수 있습니다.

구체적으로 코드나 메모리 배치를 분석해야 정확한 원인을 파악할 수 있지만, 이런 차이가 발생하는 것은 일반적인 시나리오입니다.

아래 URL을 통해 버퍼 오버플로우 관련 자료와 비슷한 사례를 확인해보실 수 있습니다:

저는 질문자님의 이해를 돕고자 지식공유자님의 기존 답변을 참고하여 유사한 답변 링크를 추천해드리고 있습니다.

현재 베타 기능으로 답변이 만족스럽지 않을 수 있는 점 양해 부탁드립니다. 🙏

추가적으로 궁금한 점이 있으시면, 이어서 질문해 주세요. 곧 지식공유자께서 답변해 주실 것입니다.

rop64 뭐가 잘못 됐을까요..?

0

60

2

rop64 질문입니다

0

42

2

bof3 문제 관련 질문

0

49

2

bof2 문제 페이로드 관련 질문

0

54

1

bof1 마지막 파이썬 실행

0

45

2

bof1 마지막에 질문 있아요

0

60

3

체크의 위치

0

42

2

패딩과 체크

0

41

1

스택의 구조에 대한 질문 입니다.

0

40

2

Rev-basic-2 문제 파일

0

59

3

강의 속 버블 파일은 어디서 받을 수 있나요?

0

57

1

디스코드 참가 관련

0

51

2

디스코드 참가

0

47

2

cdecl 에서 내부가 아닌 외부 정리

0

49

2

0x9와 9의 차이

0

50

1

디스코드 이메일 등록 오류

0

78

2

수업자료는 어디서 다운받을 수 있을까요?

0

83

1

디스코드 오류

0

102

2

WEB, REV&PWN 두개 과정 동시에 LMS가입이 안되나요?

0

92

2

디스코드 이메일 등록 오류

0

273

2

문제풀이 문제가 어디에있죠?

0

87

1

log, debug

0

78

2

디스코드

0

125

2

디스코드 DM으로 이메일/과정명 인증 오류

0

201

3