Web開発者と情報セキュリティの入門者が必ず知っておくべきWebハッキング&セキュアコーディング

crehacktive

情報セキュリティ入門者とWeb開発者のためのWebハッキング入門講義!今回の講義をはじめ、Webハッキングを楽しく始めましょう!

初級

Penetration Testing, Injection

ウェブハッキングの決定版!ファイルアップロード脆弱性攻撃手法!パート1に続き、パート2 '1編' の教育として、より深化した高度な技法に関する内容を扱います。

学習した受講者のレビュー

5.0

Bryan

受講資料を実際の環境を構築し、すぐに実習してみられるように脆弱なバージョンでサンプルファイルを入れてほしいと思います。受講資料としてダウンロードできるサンプルファイルは、脆弱性が解消されたバージョンです。

5.0

학습자

良い講義はよく受講しています。 ありがとうございます。

5.0

구운고구마

チュソク連休の際、該当講義のすべて受講しました。ファイルアップロードライブラリの詳細な説明と実践も良く、Springフレームワークの視点も異なりました。模擬ハッキング実務をしているのですが、すぐに適用してみてもいい実習が多くてよかったです。良い講義を作ってくれてありがとう。

Javaファイルアップロードライブラリに関する理解

Javaファイルアップロードライブラリに関する潜在的なセキュリティ脅威

ファイルアップロードの脆弱性、高度な手法まで!

他ではなかなか見られない核心的な内容をお伝えします。

ファイルアップロード脆弱性攻撃において最も重要な内容である、従来の方法とは全く異なるアプローチの攻撃プロセスについて詳しく扱う教育であり、攻撃の基礎知識から実務で使用される回避手法や実務事例の分析、そして多様な対応策とセキュアコーディングを学ぶことができます。今後行われる教育の基本となる必須の教育です。

PART(1)で扱わなかった高度な攻撃手法やWebアプリケーションファイアウォール(WAF)の回避手法を教育し、実務環境で使用されたテクニカルな手法を実習を通じて分析する教育です。

今日のウェブ環境において、ウェブシェル検知ソリューションを使用する場所が次第に増えており、これに伴い診断者はウェブシェル検知ソリューションを回避するためのスキルを身につけておく必要があります。そのため、実務者にとっては必須の教育となるでしょう。

ファイルアップロード脆弱性講義を締めくくる最終パート!

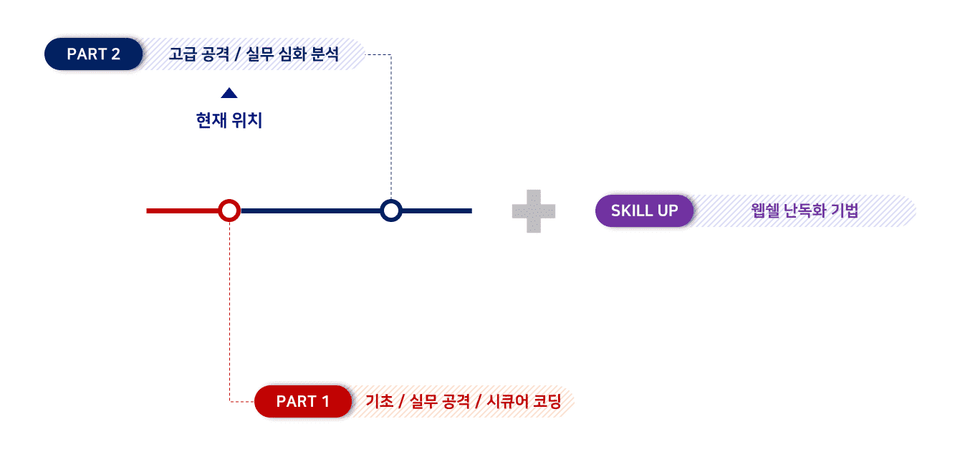

本講義は、「模擬ハッキングの実務者が教える、ファイルアップロード脆弱性攻撃手法と実務事例分析:PART 1」 講義の続編である「Part 2」講義です。

ファイルアップロード脆弱性攻撃 Part 2は全3編に分かれており、各テーマは以下の通りです。

本講義はPart 2の「1編」として、「ファイルアップロードライブラリの分析と攻撃手法」というテーマを扱います。

CreHactiveのウェブハッキングシリーズを受講しています。

今日、ウェブハッキングを学べる多様なルートがあります。Inflearn(インフラン)のようなオンライン講義プラットフォーム、オフライン講義を受講できる学院、そして検索エンジンなど、私たちがよく目にするルートでは、そのほとんどが一般的な内容を中心に扱われがちです。

しかし、本講義は違います。「どこでも聞くことができない内容」であると自負しています!

💡 本講義はPart 2の1編で、'ファイルアップロードライブラリの分析と攻撃手法'を扱います。

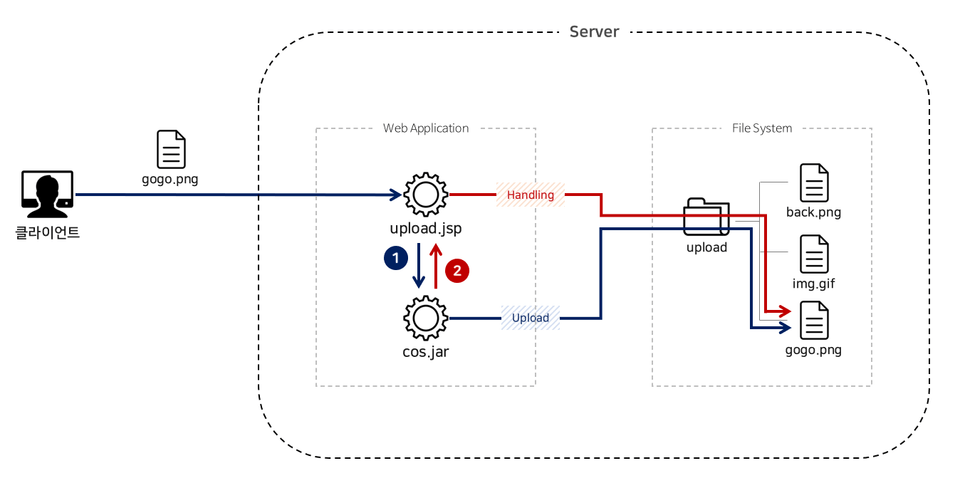

以下のソースコードは、ファイルアップロードの脆弱性に対して安全であると知られているソースコードです。では、本当に安全なコードだと言えるでしょうか?

...

String path = request.getRealPath("/upload");

MultipartRequest multi = new MultipartRequest(request, path, 1024*10*10, "UTF-8");

Enumeration formNames = multi.getFileNames();

while(formNames.hasMoreElements()) {

String param = (String)formNames.nextElement();

String uploadFile = multi.getFilesystemName(param);

int extOffset = uploadFile.lastIndexOf(".");

String fileExt = uploadFile.substring(extOffset+1).toLowerCase();

if (!fileExt.equals("jpg") && !fileExt.equals("png") && !fileExt.equals("gif")) {

File fp = new File(path, uploadFile);

fp.delete();

out.println(“<script>alert(‘不正な拡張子’);history.back(-1);</script>");

return;

}

}

...いいえ。該当するソースコードは「脆弱なソースコード」です。

このコードが脆弱な理由、およびそれに対する攻撃方法については、Part 2-1の講義で詳しく説明します。

ファイルアップロードライブラリ別のケース理解

各ファイルアップロードライブラリについて分析し、発生し得る潜在的なセキュリティ脅威、および様々なケースについて扱います。

セキュリティ脅威に伴う手法と実習

様々なケースについて潜在的なセキュリティ脅威を調査し、攻撃の実習を行います。

「ファイルアップロード脆弱性 Part 2」は、多様な環境に対するファイルアップロード脆弱性攻撃を成功させるための3つの講義で構成されています。しかし、正解を教える講義ではありません。本講義を受講したからといって、すべての環境でファイルアップロード脆弱性攻撃に成功するわけではありません。

本講義の目標は、正解を教えることではなく、観点を広げることにあります。多様な環境で脆弱性が発生し得ることを学習すれば、「あ、こんな方法も試せるんだ!」という気づきを得ることができ、さらには今後の診断においても、多様な環境が存在するということを「知った上で」分析できるようになります。これを知って分析するのと知らずに分析するのとでは、雲泥の差があります。

今回の講義を通じて、ウェブハッキングに対する視点をしっかりと正し、より高いレベルへと皆さんの実力を引き上げるための礎を築けることを願っています!

Q. 講義を受講する前に知っておくべき知識はありますか?

必ず'ファイルアップロード脆弱性'についての理解が必要です。追加で Part 1で扱う内容を理解していれば、スムーズにPart 2を受講できると思います。もちろん、'ファイルアップロード脆弱性'に対する理解度が高い方であれば、受講に問題はないでしょう。

Q. 受講対象者はどのようになりますか?

できるだけ「実務者」の方々が受講されることをお勧めします。または、ウェブハッキングに関する理論を十分に学習された方、就職準備生の方々も受講いただけます。

Q. 'ファイルアップロード脆弱性攻撃 Part 1'を必ず受講しなければなりませんか?

受講することをおすすめします。ファイルアップロード脆弱性に関する知識があったとしても、パート1の内容を理解していないと、パート2の内容の中で理解できない部分が出てくるはずです。そのため、実務者の方であっても、まずはパート1を受講してからパート2を受講することをおすすめします。

Q. Part 2が3編に分かれていますが、すべて受講すべきでしょうか?

必ずしも3編すべてを受講する必要はありません。しかし、多様な実務環境に対する攻撃手法を知りたい場合は、3編すべてを受講することを「強く」お勧めします。

Q. Part 2は3編の順序通りに受講すべきでしょうか?

必ずしもそうする必要はなく、ご希望のものから先に受講していただいても構いません。ただ、3編の講義を順番通りに制作したため、やはり順次受講されるのが流れとして良いかと思われます。

本講義は、ウェブ技術とウェブハッキングに関する理解がある状態で受講されることをお勧めします。そして、CreHactiveのウェブハッキング講義シリーズのうち、'ファイルダウンロード脆弱性攻撃'、'ファイルアップロード脆弱性攻撃 Part 1'の講義を先に受講されることを推奨します。

学習対象は

誰でしょう?

現場で模擬ハッキングや脆弱性診断を行っている実務者

就職準備生

前提知識、

必要でしょうか?

ウェブ技術

Webハッキングの基礎

ファイルダウンロード脆弱性の知識

ファイルアップロード脆弱性の知識

27,239

受講生

1,507

受講レビュー

509

回答

4.9

講座評価

18

講座

こんにちは、クリーハクティブ(crehacktive)です。

長年にわたり様々なウェブサービスを診断・研究してきた経験を活かし、実務ですぐに活用できる知識をInflearn(インフラン)プラットフォームで共有しています。

そして、ウェブハッキングの基礎を体系的に扱った『クリハクティブの一冊で終わらせるウェブハッキングバイブル』を執筆しました。基礎が不足している方には、この本で学習を始めることをお勧めします。

メール : crehacktive3@naver.com

全体

31件 ∙ (2時間 24分)

講座資料(こうぎしりょう):

5. 概要

02:57

7. 環境構築

03:04

9. jd-guiのダウンロードと実行

03:41

10. ライブラリ分析

16:09

12. 潜在的なセキュリティ脅威(1)

05:12

14. 潜在的なセキュリティ脅威(2)

01:10

16. 潜在的なセキュリティ脅威(3)

06:44

18. 潜在的なセキュリティ脅威(4)

02:11

20. 安全なライブラリの使い方

01:49

21. 整理

03:53

全体

5件

5.0

5件の受講レビュー

受講レビュー 5

∙

平均評価 5.0

受講レビュー 8

∙

平均評価 4.9

受講レビュー 13

∙

平均評価 5.0

受講レビュー 10

∙

平均評価 5.0

受講レビュー 4

∙

平均評価 5.0

知識共有者の他の講座を見てみましょう!

同じ分野の他の講座を見てみましょう!

¥5,573