実務で使用するクラウドセキュリティプログラミング (AWS, Python, Terraform)

クラウドのためのプログラミング言語(Python, Terraform)を学べるように構成されています。シンプルだが面倒な繰り返し業務や、いつどのようにデプロイしたのか、特定のソリューションでは解決できない自社固有のポリシーなどを直接作成し適用することができます。特に最も人気のあるIaC(Infrastructure as Code)アプリケーションであるTerraformを通してセキュリティアーキテクチャを適用し、Pythonで超簡単なダッシュボード作成も行ってみます!

Terraform 1.7の新機能(Mocks)と主な変更点のお知らせ

こんにちは。

実務で使用するクラウドプログラミング講師のチョン・ガンミンです。

Terraform 1.7 バージョンがリリースされました。関連するお知らせはこちらからご覧いただけます。

思ったより(大きくストレスを受けるほど)大きな変化が生じました。

テスト後にモジュールが削除される順序が変更されます。

既存

メインステータスファイル

各モジュールごとのステータスファイル(逆順)

したがって、モジュールを参照してテストを作成すると、メインステータスファイルにロードされるリソースに依存します。

変更

run ブロック逆順で状態ファイルを削除する

だから早く削除されるリソースに依存

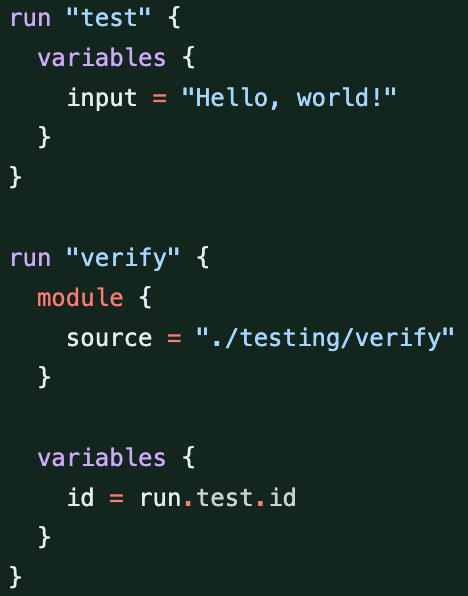

簡単な例

以前は上記のように作成できませんでしたが、1.7からは可能です。

Mocks (in beta)

簡単に言えば、実際のプロバイダ、リソース、データ、モジュールを作成/削除/参照せずに特定の値を定義して使用する機能です。

あらかじめ見た結果、単純に配布または生成される型をモックデータにして入れておけば、以前よりずっと早くテストが可能になるようです。

例を以下に示します。

# main.tftest.hcl mock_provider "aws" { override_data { target = module.credentials.data.aws_s3_object.data_bucket values = { body = "{\"username\":\"username\",\"password\":\"password\"}" } } } run "test" { assert { condition = jsondecode(local_file.credentials_json.content).username == "username" error_message = "incorrect username" } }データブロックの結果を作成し、runブロックを介して迅速にテストできます。

1.7 リリースに関するレビュー

マイナーバージョン 一度に本当に重要なロジックを変更したことは本当に心が痛く感じます。もし私の講義を見て、既存の削除状態を基準にしてくださった方々に代わりに謝罪を申し上げます。

上記の理由+ in betaの状態なので、Mocksについての内容は、後でもう少し成熟し、硬くなったら追加で撮ろうとします。ただし、とにかく発売された内容はお届けするのが合うようなので、このようなニュースを発行します。

ありがとうございます。