톰캣 매니저를 통한 WAR 디플로이 실습에서 궁금한 점이 있습니다

안녕하세요! 크리핵티브님

항상 좋은 강의 올려주셔서 감사합니다ㅎㅎ

톰캣 매니저를 통한 WAR 디플로이 실습 중 궁금한 점이 생겼는데요

영상에서는 이미 웹 루트 디렉토리(/webapps/ROOT/)에 cmd.jsp파일이 올라간 상태로 crehack.war 파일을 디플로이 하셨는데 이 war파일을 디플로이하고 생성된

127.0.0.1:8080/crehack/cmd.jsp 해당 주소에 접근해서 명령어를 치면

127.0.0.1:8080/cmd.jsp로 리다이렉션이 됩니다.

이렇게 되면 war파일을 디플로이하면서 생성된 웹쉘 파일을 사용하는게 아니라 그냥 웹 디렉토리에 원래 올라가있던 웹쉘을 사용하는걸로 이해가 됩니다...

그래서 그런지 웹 디렉토리(/webapps/ROOT/)에 웹쉘이 없는채로 war파일을 디플로이해서 생성된 웹쉘에서 명령어를 검색하면

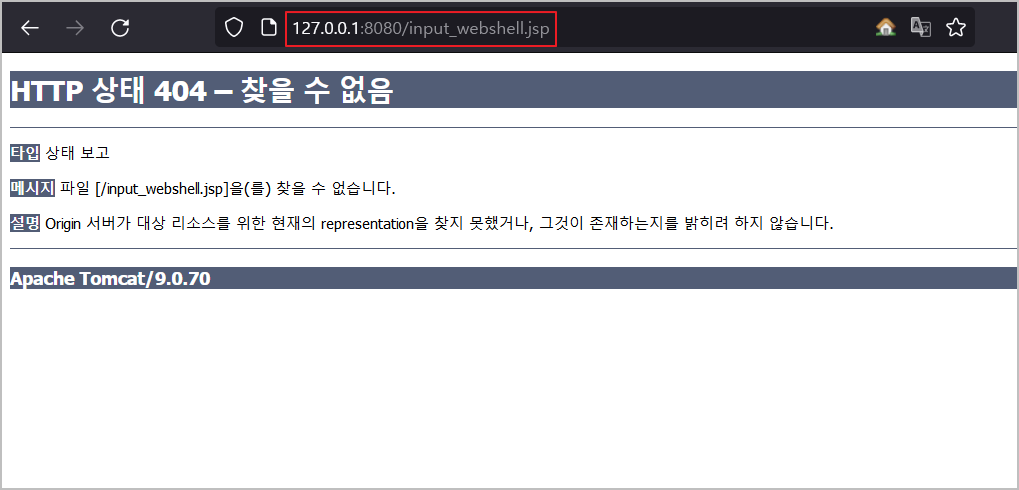

127.0.0.1:8080/cmd.jsp로 리다이렉션되어 404에러 페이지가 출력됩니다.

톰캣 매니저를 통한 WAR파일을 디플로이하는 취약점의 전제조건에는 웹디렉토리에 웹쉘 파일이 올라가 있어야하는 건가요?

回答 1

1

안녕하세요.

영상에 문제가 있었네요.

crehack.war를 디플로이를 하면 /crehack/cmd.jsp로 접근을 하는게 맞습니다.

영상 내에서는 실습 코드에 action 속성의 문제가 있었던 것으로 보입니다.

수강생 분께서는 /war명/input_webshell.jsp 로 접근을 하시면됩니다.

0

안녕하세요! 바쁘실텐데 답변 감사합니다😊👍

업로드 수업을 들으며 만들었던 웹쉘로 명령어 할때는 자꾸 "/war명/input_webshell.jsp"로 리다이렉션 되어 없는 파일을 찾아 404 디폴트 에러페이지가 출력되었었는데 크리핵티브님 답변을 보고 구글에서 검색해서 찾은 웹쉘로 다시 시도하니 정상적으로 명령어 사용이 가능 했습니다. 감사합니다~!

APM 설치 환경 질문드립니다.

1

397

1

안녕하세요 포트관련 질문 드립니다!

1

291

1

안녕하세요 질문이 있습니다!

1

315

1

안녕하세요 질문이 있습니다

1

248

1

img_upload1 이미지 파일 업로드 오류(해결O)

1

642

1

bitnami 사용중인데 널바이트 입력 시 fatal error가 발생합니다

1

398

1

인코딩, cmd 파라미터 오류

2

356

1

jsp 업로드 기능 실행 시 오류가 발생합니다

1

789

1

upload_prob10 에러 문제

0

260

0

톰캣 매니저

1

405

1

업로드 경로가 이미지 or 파일서버일 경우 문의드립니다!

1

320

1

system.getProperty("os.name").toLowerCase() 실행이 안됨

1

379

1

IIS 세미콜론 취약점 대응방안

1

258

1

jsp 환경에서도 널바이트 공격이 가능한가요?

2

349

1

수업내용대로 진행했는데 적용이 안됩니다.

1

249

1

강의 내용 질문드립니다. (파일업로드 공격대상 탐색CASE(2)강의)

1

225

1

[실습4-14] 이미지 검증 우회 실습(2)

1

461

1

%00 사용하면 오류 발생

1

569

1

JSP 한글 깨짐

1

662

1

upload_prob10 설정 문제

1

873

1

system() 함수 결과값 한글 깨짐 현상

1

365

1

JSP 오류 뜹니다.

2

5177

2

선생님 ㅠㅠ 안됩니다.

1

3096

1

안녕하세요

2

203

1