모의해킹 실무자가 알려주는, 파일 업로드 취약점 공격 기법과 실무 사례 분석 : PART 1

크리핵티브

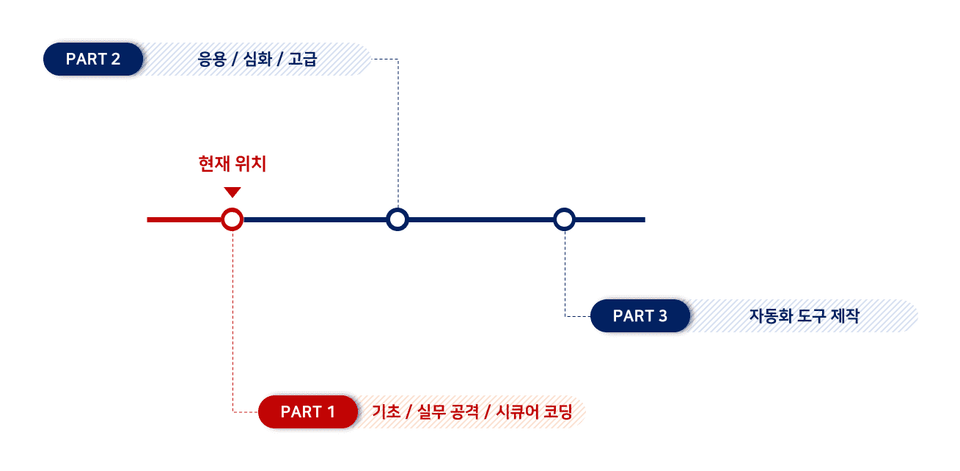

웹 해킹의 끝판 대장! 파일 업로드 취약점 공격 기법! 기존의 알려진 방법과 전혀 다른 접근 방법을 통해 교육생의 웹 해킹 실력을 한층 스킬업! 시킬 수 있는 교육입니다!

초급

모의해킹

한화시스템/ICT

임직원들도 이 강의를 듣고 있어요!

한화시스템/ICT

임직원들도 이 강의를 듣고 있어요!

먼저 경험한 수강생들의 후기

5.0

고광우

오늘 드디어 1회차 완강했습니다. 아직 정리해야 할 자료들이 남았고 복습도 해야 되지만... 일단은 이 강의에 대한 평가는 정말로 돈이 아깝지 않은 강의 였습니다. 저는 이전에 종로3가의 모 보안관련 IT학원을 다닌적이 있는데 5년전 가격으로 100만원에 가까운 돈을 내고 웹해킹을 배웠지만 실무에서는 거의 쓸모가 없는 지식들만 배웠습니다. 시간은 시간대로 날리고 돈은 돈대로 날린 샘이지요. 그러다가 우연히 강사님의 SQLi강의를 들었는데 메타데이터 부터 시작해서 SQLi를 하기 위한 준비 과정(에러 유무 확인 -> 취약점 유무 확인 -> 조건구문 완성), 웹 페이지 존재 유무와 조건에 따른 SQLi 공격 방법 선정(Error based SQL Injection, Union Based Injection, Blind SQL Injection) 등 그야말로 어디서도 배우지 못한 체계적이며 기술적인 강의를 들을 수 있었습니다. 인프런이라는 플랫폼을 통해서 강사님을 만난건 인생에 크나 큰 행운 인 것 같습니다. Part 1복습 및 자료 정리를 하면서 Part2 강의도 수강하도록 하겠습니다. 정말 감사합니다.

5.0

이준호

취직하고 정신이 없어서 수강평을 이제야 쓰네요. 그냥 말이 필요없습니다. 모의해킹 업무쪽으로 공부하시는분들 그리고 실무자분들도 크리핵티브님 강의들 꼭 한번 들어보시길 강력 추천합니다. 개념부터 실습, 실무에 관한 팁들까지 탄탄합니다. 여러 강의를 수강해왔지만 이렇게 확확 와닿는 강의는 없었습니다. 강의 금액대가 살짝 높다고 지금 생각하시는분들 있을수도있는데(돈 없는 취준생 백수시절 배웠던걸 이걸 돈주고 듣는게 맞나? 인터넷찾아도 다 나오잖아?) 듣고나서 와 머리에 개념들이 단단히 박힙니다.ㄷㄷ 단언컨데 절대 후회안하실겁니다. 적극 추천드립니다. 강의를 들으며 공부에 재미를 느꼇고 성장하는 느낌이 확 들었습니다. 취업에도 성공했고. 실무중에도 강의 정리한 내용들 들여다봅니다. 정말 많은 도움이 됬습니다. 같은 지역 사투리라 그런가 너무 정겨웟고 강의 내내 즐거웠습니다. 크리핵티브님의 새로운 강의가 항상 기다려집니다. 항상 감사합니다 :)

5.0

WebWH

원리 하나하나 설명해 주시기 때문에 빈틈없는 지식을 얻었다고 느꼈습니다. 프로세스를 머리속으로 쭉 정리해보면서 진단을 하게된다면 뭐부터 해야될지 바로바로 떠오르는게 너무 좋았습니다. 현재 화이트해커가 아니기 때문에 2번 더 듣고 실습할 환경을 장고,스프링을 활용해 만들고 있는데 개발하면서도 프로세스가 떠올라 필터링 로직을 쓰고 싶더라구요 ㅋㅋ 아무튼 큰 도움이 되어서 너무 좋습니다! 다음 강의인 Part 2,3,4 도 얼른 보고 싶네요! [총 3회+@ 수강 후 추가] 첫 수강한 시점 이후에 보안 컨설턴트 커리어를 시작하게 되었는데 크리핵티브님 강의에서 들은 내용으로 SQLi 취약점을 거의 매 프로젝트마다 찾을 수 있었습니다. 그리고 무엇보다 payload를 n년차 실무 컨설턴트들이 이해하지 못하고 저에게 질문하는 모습들을 보니 크리핵티브님 강의가 어마어마한 내공을 가졌다는걸 깨달을 수 있었습니다. 반복학습 하면서 WAF 우회나 효율적인 데이터 조회 등을 모두 실무에서 활용할 수 있게 되었습니다. 다시 한 번 감사드립니다.

취약점에 대한 기본 개념 다지기

취약점이 발생되는 이유와 상세 원리 이해하기

실무에서 발생되는 다양한 공격 포인트 파악하기

실무에서 사용되는 공격 제대로 익히기

취약한 기능에 직접 대응 방안을 적용하며, 시큐어 코딩 익히기

웹 해킹계의 인싸! 많은 사람들이 알고 있다는 것은 그만큼 해당 공격이 가지고 있는 영향력이 크다는 것이겠죠?

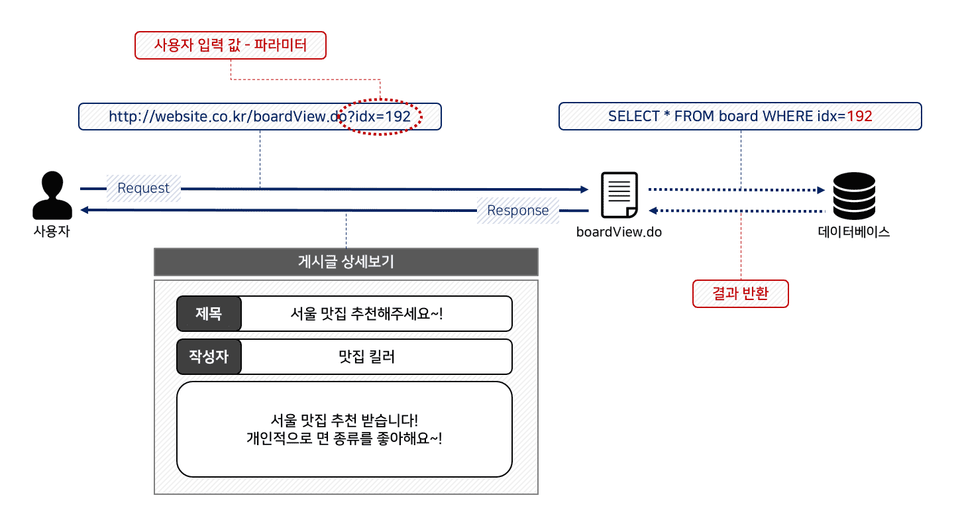

오늘날의 웹 어플리케이션들은 대부분 사용자 입력 값을 통해 동적으로 페이지를 구성하는 기능들이 많이 있습니다. 이런 환경 속에서, 공격자 관점에서는 공격 대상이 많아짐에 따라 효과적인 분석 방법 그리고 각 상황에 따른 공격 기법 등의 공격 기술을 필요로 합니다. 반대로, 방어자 관점에서는 효과적인 방어를 위해 인라인 구간에 보안 솔루션을 설치하거나, 시큐어 코딩을 하게 됩니다. 공격을 알아야 방어를 할 줄 알겠죠?

효과적인 취약점 분석을 위해 다양한 공격 포인트에 대해 어떤 방법론으로 분석을 해야 되며, 어떤 환경에서 어떤 공격을 해야 될지 기준이 명확해지고 이에 따른 공격 기법들을 배우게 됩니다. 이러한 실무에서 사용하고 있는 각 공격 기법에 대해 자세히 다룹니다.

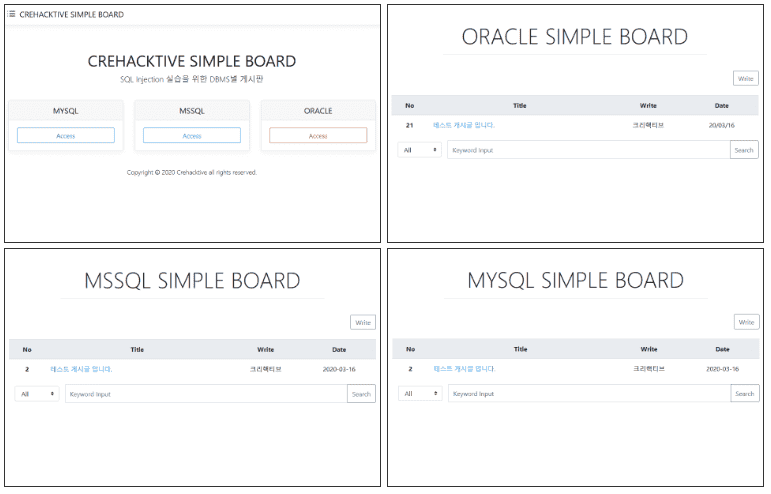

PHP-MYSQL, PHP-MSSQL, PHP-ORACLE 기반의 실습 게시판을 제공해드리며, 이를 통해 다양한 DBMS별 SQL Injection 실습이 가능합니다.

SQL Injection 공격 기법을 완성하기 위한 각 기술 요소들을 이론에서 끝나는 것이 아니라

DBMS별로 직접 실습을 진행합니다.

각 기능별 대응 방안을 자세히 살펴보고, 취약한 게시판에 대해 직접 시큐어 코딩 적용하는 실습을 진행합니다.

※ Burp Suite 사용 방법은 본 교육에서는 다루지 않으며, "웹 해킹과 모의해킹 현업에 대한 이야기" 교육에서 기본적인 사용 방법을 참고하시면 됩니다.

Q. 교육을 듣고 싶은데 그전에 알아야 될 것들이 있나요?

A. 기본적으로 웹 기초, SQL 기본 문법은 필수적으로 알고 들으셔야 하며, 추가적으로 웹 해킹 교육을 듣는 것도 추천합니다.

Q. 교육을 전부 듣게 되면 실무 진단을 할 수 있나요?

A. 당연합니다! 그러나, 교육만 듣는다고 되는 것이 아닙니다. 공격이란 행위를 하기 위해 본인 스스로 공부를 하고 실습을 충분히 해야 만족할 만한 결과를 얻을 수 있습니다. 어떤 무엇가를 얻으려면 이에 수반되는 노력이 필요하기 마련입니다.

Q. 다른 모의해킹 교육들의 SQL Injection 교육에 비해 교육 시간이 많이 긴데 왜 그런가요?

A. 본 교육은 SQL Injection만을 다루는 전문적인 교육이다 보니 길 수밖에 없는 것 같습니다. 물론 접근 방법도 완전히 다를 것입니다. 기존의 공격 접근 방법은 공격별로 각자 따로 따로 되어 있다면, 본 교육은 그것을 하나의 맥으로 이어서 붙였다고 보시면 됩니다. 그리고 내가 왜 이런 공격을 해야 되는지 이유를 찾을 수 있습니다.

Q. 비 전공자, 학생들도 들을 수 있나요?

A. 당연합니다! 다만 아래의 필수 시청 강좌를 수강하시고 이해가 완료되시면, 본 교육을 수강하시면 됩니다.

※ 본 교육 PPT에는 네이버에서 제공한 나눔글꼴이 적용되어 있습니다.

학습 대상은

누구일까요?

SQL Injection을 제대로 배워보고 싶은 분들

웹 사이트 진단 시 SQL Injection 취약점을 찾기 어려운 실무자 분들

취약점 진단만 수행하시는 실무자 분들

SQL Injection 자동화 도구 없으면 공격을 하지 못하는 분들

SQL Injection에 대한 지식을 한 곳에 모으고 싶으신 분들

어떤 환경에서 무슨 공격을 해야 되는지 정확하게 알고 싶은 경우

공격 프로세스를 정확하게 알고 싶은 분들

올바른 대응 방안을 제시하지 못할 경우

선수 지식,

필요할까요?

웹 기초

버프 스위트 기본 사용법

웹 해킹 기초

SQL 기본 문법

27,296

명

수강생

1,512

개

수강평

509

개

답변

4.9

점

강의 평점

18

개

강의

안녕하세요, 크리핵티브입니다.

다년간 다양한 웹 서비스를 진단하고 연구한 경험을 바탕으로, 실무에 바로 적용 가능한 지식을 인프런 플랫폼에서 공유해오고 있습니다.

그리고 웹 해킹 기초를 체계적으로 다룬 『크리핵티브의 한 권으로 끝내는 웹 해킹 바이블』을 집필했습니다. 기초가 부족한 분들께는 이 책으로 학습을 시작하실 것을 권합니다.

『크리핵티브의 한 권으로 끝내는 웹 해킹 바이블』 저자

이메일 : crehacktive3@naver.com

전체

123개 ∙ (24시간 31분)

해당 강의에서 제공:

1. 교육 소개

16:21

2. 환경 구축 개요

06:23

3. APMSetup 개념 및 설치

07:02

5. MYSQL 초기 패스워드 변경

02:42

7. MSSQL 설치 및 PHP 연동

10:33

9. PHP 기반 게시판 설치

10:03

10. 교육 시작 전 당부의 말씀

03:44

13. SQL 인젝션이란 무엇인가?

04:55

15. 웹에 종속적인 공격인가?

05:09

16. 사고 사례

13:45

18. 공격 대상

03:55

20. 공격 원리

02:43

21. 취약점 발생 원인

02:21

22. 공격 종류

02:32

23. 취약점 점검 방법론(1)

01:58

24. 취약점 분석 방법론(2)

04:41

25. 취약점 분석 방법론(3)

18:10

26. SQL 인젝션 구문 종류

02:46

전체

116개

4.8

116개의 수강평

수강평 15

∙

평균 평점 4.3

5

원리 하나하나 설명해 주시기 때문에 빈틈없는 지식을 얻었다고 느꼈습니다. 프로세스를 머리속으로 쭉 정리해보면서 진단을 하게된다면 뭐부터 해야될지 바로바로 떠오르는게 너무 좋았습니다. 현재 화이트해커가 아니기 때문에 2번 더 듣고 실습할 환경을 장고,스프링을 활용해 만들고 있는데 개발하면서도 프로세스가 떠올라 필터링 로직을 쓰고 싶더라구요 ㅋㅋ 아무튼 큰 도움이 되어서 너무 좋습니다! 다음 강의인 Part 2,3,4 도 얼른 보고 싶네요! [총 3회+@ 수강 후 추가] 첫 수강한 시점 이후에 보안 컨설턴트 커리어를 시작하게 되었는데 크리핵티브님 강의에서 들은 내용으로 SQLi 취약점을 거의 매 프로젝트마다 찾을 수 있었습니다. 그리고 무엇보다 payload를 n년차 실무 컨설턴트들이 이해하지 못하고 저에게 질문하는 모습들을 보니 크리핵티브님 강의가 어마어마한 내공을 가졌다는걸 깨달을 수 있었습니다. 반복학습 하면서 WAF 우회나 효율적인 데이터 조회 등을 모두 실무에서 활용할 수 있게 되었습니다. 다시 한 번 감사드립니다.

프로세스가 떠오른다니 뿌듯하군요 ㅎㅎ 수강평을 잘써주셔서 너무너무 감사합니다! 소중한 수강평으로 힘을 얻네요.ㅎㅎ 너무 감사하고 다음 강의들도 잘만들어서 오픈할게요. 많은 관심과 성원 부탁드립니다.^^ 즐거운 주말보내세요~

수강평 4

∙

평균 평점 5.0

수정됨

5

저는 현재 정보보안전문업체에 재직중이라 관련 교육을 듣고 싶었던 중에 교육을 신청하여 듣게 되었습니다. 결과적으로 대만족입니다.. 강의에 강사님 내공이 그대로 묻어있네요. 강의를 계속 들으며 들을수록 그동안 겉핥기식 진단만 수행한것에 스스로 많이 부끄러웠습니다. 저는 그동안 어떤 환경에서 어떤공격을 해야하는지 잘몰랏는데 이번 교육을 통해 환경에따라 어떤 공격을 해야 한다는것을 명확히 알수있었습니다. 그리고 공격 프로세스란 것을 강사분께서 직접 만드신것 같은데 실무진단시에 정말 많은 도움이 될 것같습니다. 공격은 해야 겟는데... 파라미터앞에서 멍하니 보고 어떻게해야 될지 모를때가 많은데 이걸 참고하면 순차적으로 진단을 원할히 할 수 있을 것 같습니다. 아아 그리고 로드맵 그거 대박이네요 프린트해둠요. 이제 정주행 1번 했는데 강사님 말씀처럼 2번더 하려구요. 강사님 감사합니다.

긴 수강평 너무 감사합니다! 도움되 되셨다니 정말 다행이네요 ㅎ 소중한 수강평 감사합니다. 좋은 하루 보내세요~

수강평 1

∙

평균 평점 5.0

수강평 8

∙

평균 평점 4.9

수강평 15

∙

평균 평점 5.0

월 ₩33,000

5개월 할부 시

₩165,000