페이로드 질문

184

작성한 질문수 5

페이로드중 기본 meterpreter가 아닌 shell/reverse_tcp로 하였을 때 exploit이 가능한 이유가 궁금합니다.

해당 모듈의 default값으로 되어있는 페이로드가 아닌 상황에 따라서 적절한 페이로드를 선택해야하는 것 같은데 적절한 페이로드를 어떻게 하면 찾을 수 있을까요?

답변 1

2

안녕하세요. 보안프로젝트 김태영입니다.

Meterpreter는 Metasploit의 공격 페이로드로 일반 쉘보다 더 많은 기능을 제공하고 있는 하나의 도구라고 생각하시면 좋을거 같습니다.

하나의 도구이기 때문에 제대로된 연결이 안될 가능성이 있습니다. 연결이 된다면 다양한 기능을 손쉽게 사용할 수 있어 좋습니다. 하지만, 연결이 안된다면 리눅스에서 기본으로 제공하는 일반 쉘을 사용하여 연결을 한다면 공격이 성공한다는 가정하에 100% 연결이 될 것입니다.

적절한 페이로드를 찾는 방법은 "운영체제", "운영체제 비트", "쉘을 연결할 방식"에 따라 선택하시면 됩니다.

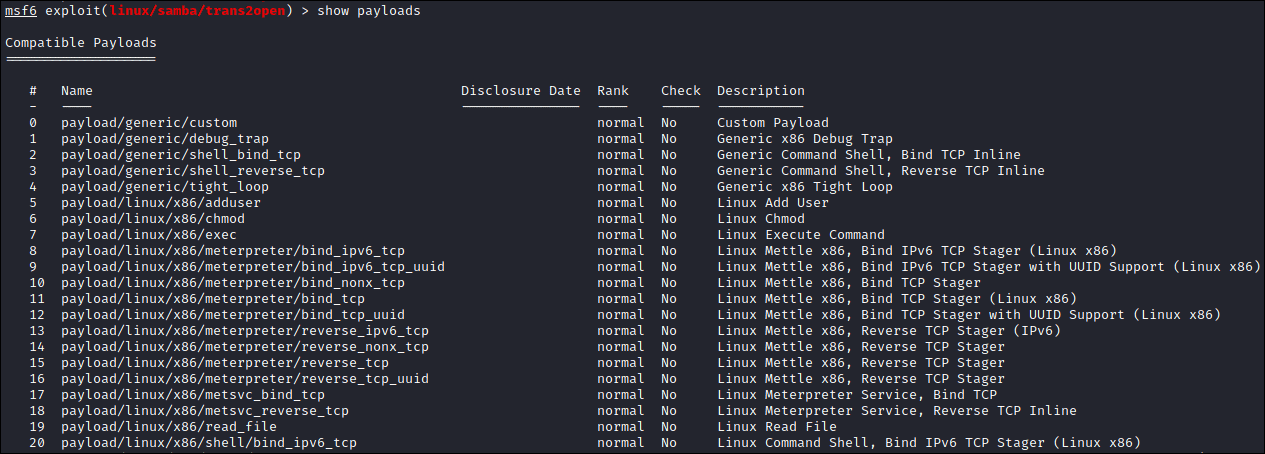

아래 사진과 같이 show payloads 명령어로 지정된 익스플로잇에서 사용될 페이로드를 확인하실 수 있습니다. 페이로드 Name과 Description 부분을 통해 페이로드 이름과 설명을 확인할 수 있습니다.

감사합니다.

질문입니다.

0

825

1

커리큘럼 질문드립니다.

0

794

2

AWS 방화벽, WAF 패킷 로그 확인 방법 문의

0

1340

1

MAC 에서는 그냥 mysql로 하면 될까요?

1

549

1

챌린지 02번 문제와 static 메소드 강의 질문 사항

0

426

1

컬럼명 기반으로 테이블 개수를 출력

2

515

1

질문이 있습니다

1

430

1

common.php수정

1

532

1

pin brute force 시 앱 종료

0

554

1

외부 자료 학습중 질문사항-메타데이터 추출 불가한 상황

1

492

1

[공유]섹션6.Kioptrix_level_2 SQL Injection을 이용한 MySQL 버전 정보 획득

2

714

1

locate 명령어가 실행되지 않습니다

1

753

1

metepreter>세션에서 vim 명령어가 없습니다

0

289

1

zenmap 설치오류

1

557

2

http 접속 문제

0

345

1

21강 '권한 상승 단계 - 시스템 커널 취약점을 이용한 상위 권한 획득' 강의 관련 공유 및 문의 사항

0

508

1

MacOS로 수강 및 실습이 가능한지 문의드립니다.

0

366

2

zenmap 설치 에러 발생

1

542

1

VMware Pro 환경 질문있습니다.

0

350

1

강의자료

0

215

2

아래 질문 글 봤지만 이해가 안돼서 질문 드립니다.

1

256

1

20:40 hosts 파일 관련

0

207

1

안녕하세요 질문이 있습니다

0

168

1

iso 파일이 없어서 로그인후 멈춤

0

283

1