Hack web & mã hóa an toàn mà các nhà phát triển web và người mới bắt đầu bảo mật thông tin phải biết

crehacktive

Bài giảng giới thiệu về hack web dành cho người mới bắt đầu bảo mật thông tin và nhà phát triển web! Bắt đầu tận hưởng niềm vui với việc hack web bắt đầu từ bài giảng này!

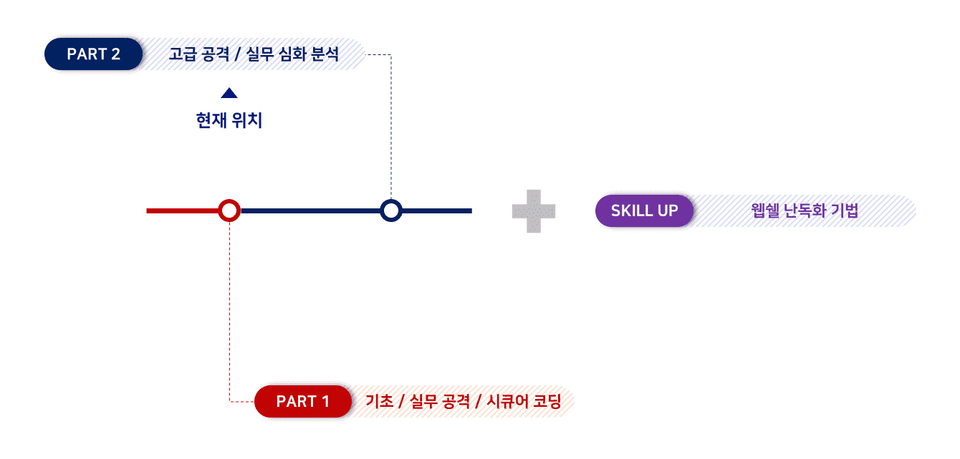

Cơ bản

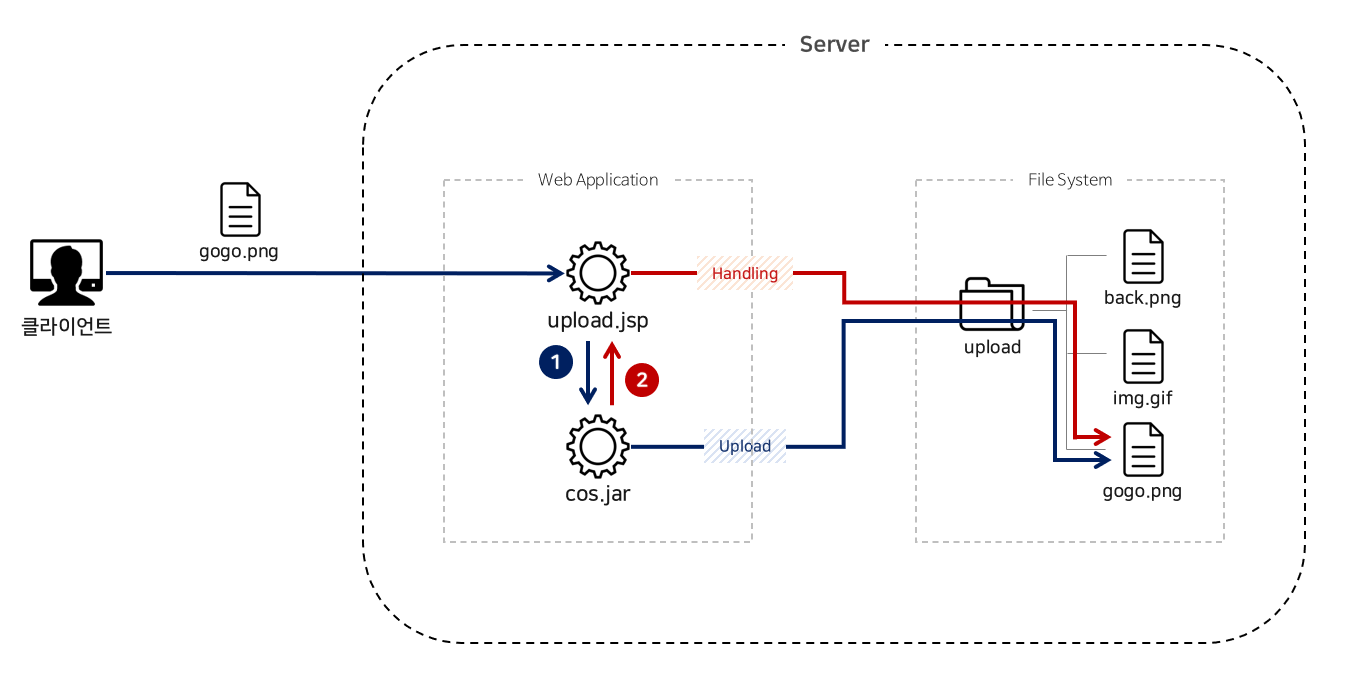

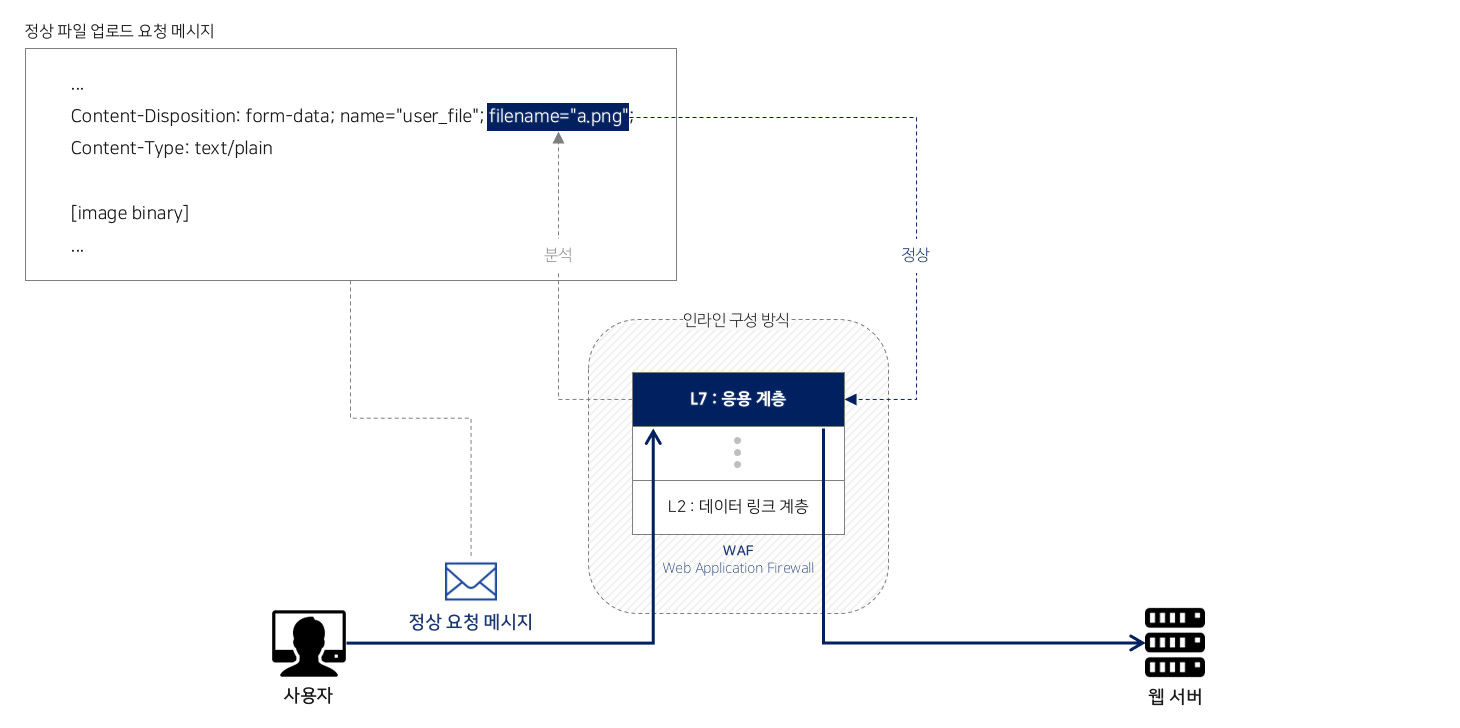

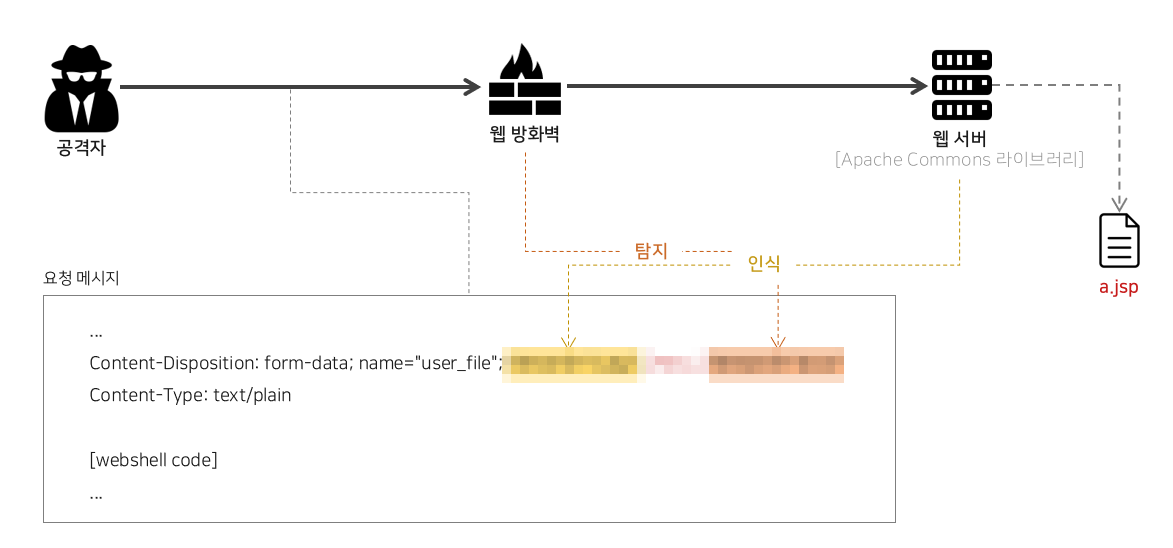

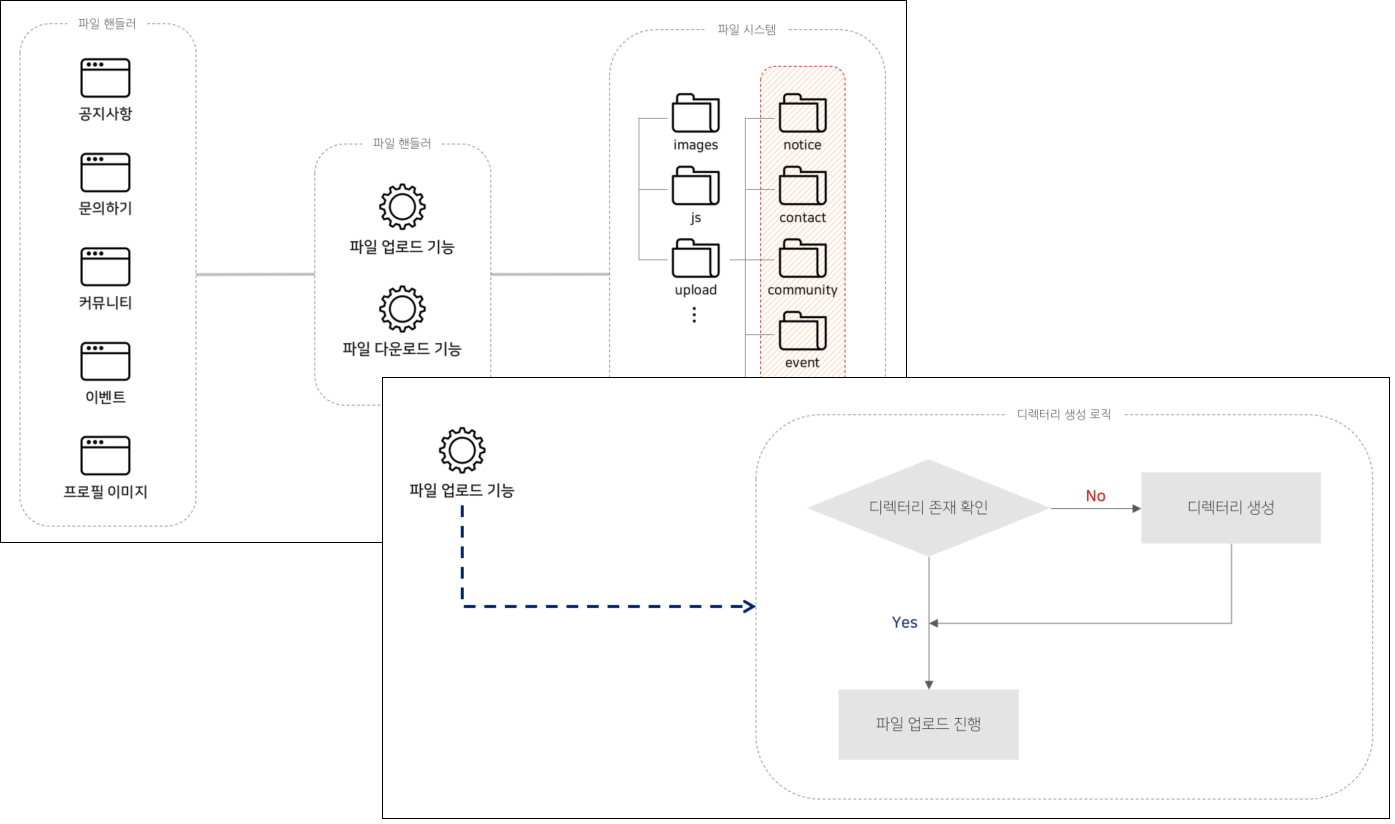

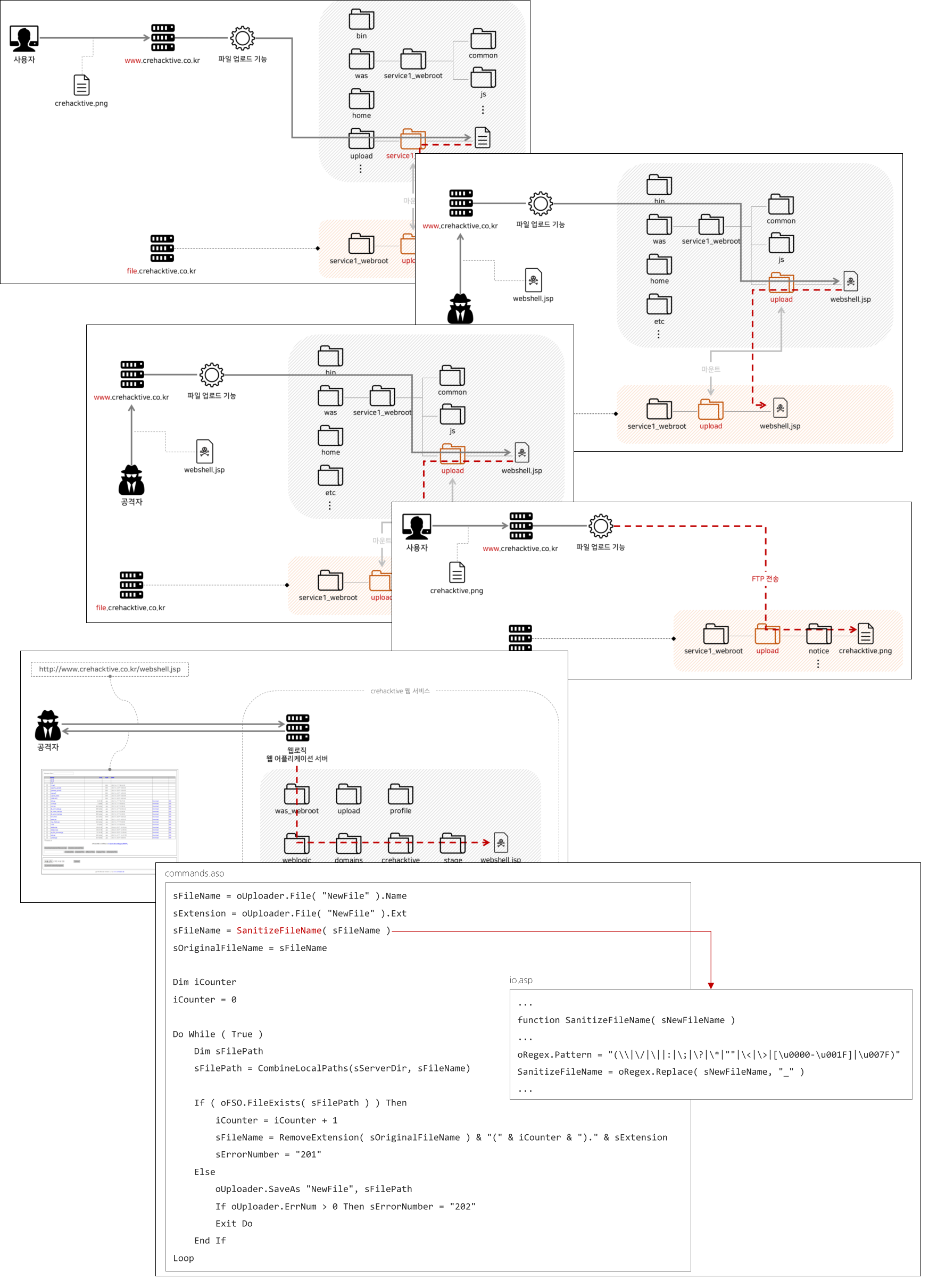

Penetration Testing, Injection