-

질문 & 답변

카테고리

-

세부 분야

보안

-

해결 여부

미해결

input-test driver실행법..

21.07.20 01:13 작성 조회수 115

0

- 학습 관련 질문을 남겨주세요. 상세히 작성하면 더 좋아요!

- 먼저 유사한 질문이 있었는지 검색해보세요.

- 서로 예의를 지키며 존중하는 문화를 만들어가요.

- 잠깐! 인프런 서비스 운영 관련 문의는 1:1 문의하기를 이용해주세요.

- 먼저 유사한 질문이 있었는지 검색해보세요.

- 서로 예의를 지키며 존중하는 문화를 만들어가요.

- 잠깐! 인프런 서비스 운영 관련 문의는 1:1 문의하기를 이용해주세요.

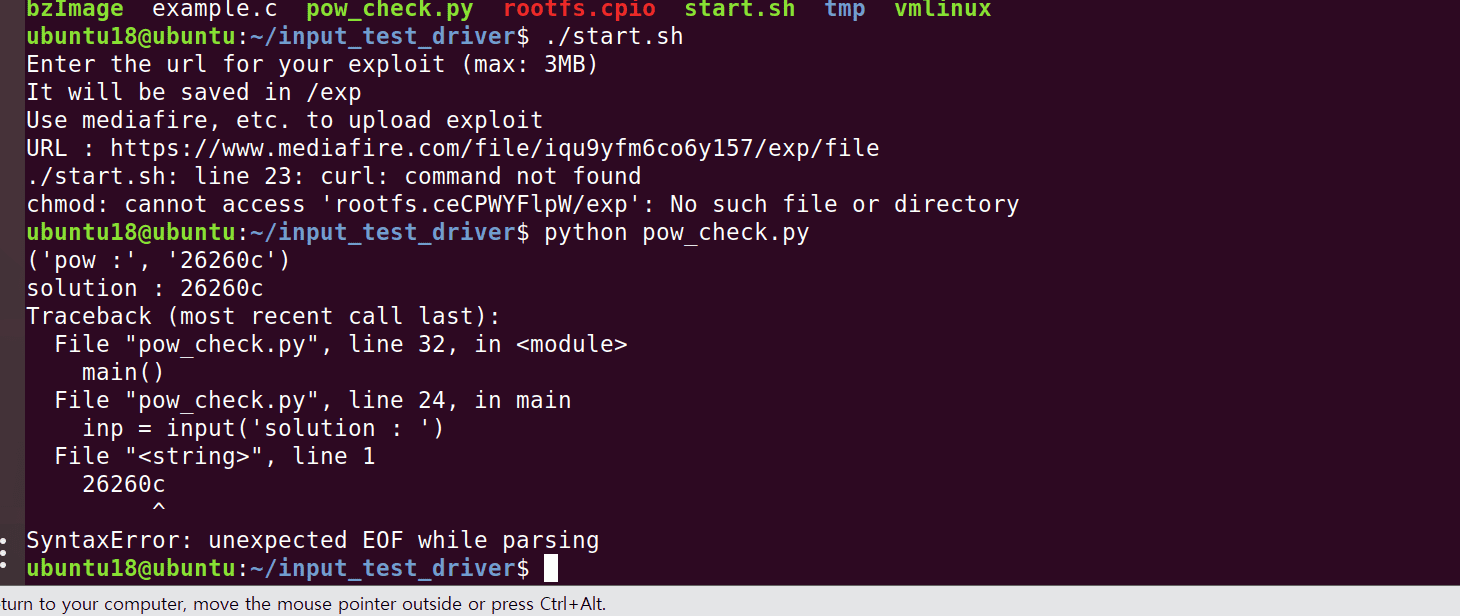

사진과 같이 V4bel님 github에서 익스 파일을 mediafire에 넣고 ./start.sh 를 실행하고 url을 입력해줬습니다.

근데 rootfs.>~~~/exp파일이 없다고 나오네용ㅠㅠ

음...커널문제를 처음 접해봐서 먼저 익스코드 실행해보고 플래그까지 본 다음 첨부터 다시 풀어보고 싶은데 문제 어떻게 실행해서 커널 부팅할 수 있을까요?

음...커널문제를 처음 접해봐서 먼저 익스코드 실행해보고 플래그까지 본 다음 첨부터 다시 풀어보고 싶은데 문제 어떻게 실행해서 커널 부팅할 수 있을까요?

답변을 작성해보세요.

0

김현우

지식공유자2021.07.20

안녕하세요.

위의 pow_check.py 및 start.sh 는 docker에서 작동하도록 작성된 스크립트이며, 문제 풀이의 편의성을 위해 업로드한 exploit을 rootfs에 삽입하는 쉘 스크립트 입니다.

로컬에서 문제를 풀려면,

qemu-system-x86_64 \

-m 64M \

-kernel ./bzImage \

-initrd ./rootfs.cpio \

-append 'root=/dev/ram rw console=ttyS0 oops=panic panic=1 quiet kaslr' \

-netdev user,id=t0, -device e1000,netdev=t0,id=nic0 \

-nographic \

-cpu qemu64,smep \

-smp 1 \

start.sh 를 위와 같이 수정하셔서 실행하시면 됩니다.

작성하신 exploit은 강의에서 설명한 것처럼 static으로 컴파일한 후 rootfs.cpio 압축을 해제한 뒤 exploit을 넣고 재압축을 하시면 됩니다.

답변 1