안녕하세요 질문있습니다

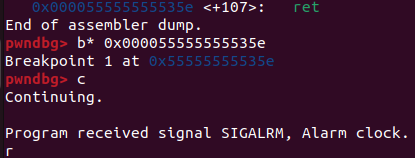

브포 걸고 컨티뉴가 안돼서 런으로 입력을 했는데

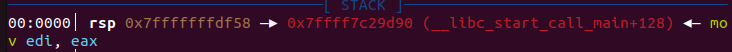

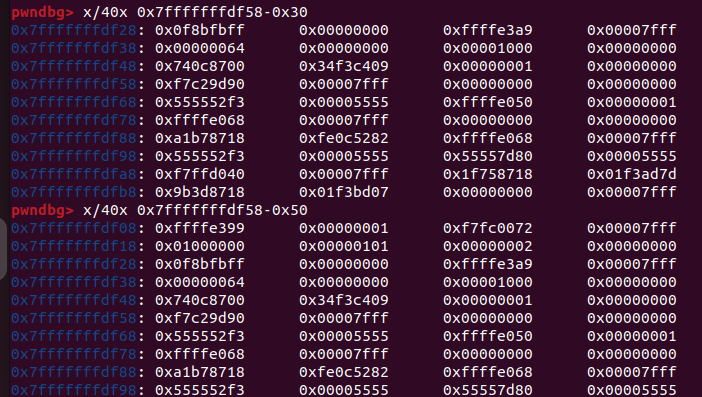

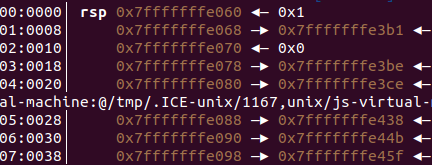

스택 부분이 이렇게 나오는데 어느 부분이 잘못된 건지 알고 싶습니다

Answer 1

0

안녕하세요 뇸뇸님!! 또 뵙네요 :)

gdb를 처음 실행하게되면 (ex. gdb helloflag)

프로그램은 실행되지않은채로 디버거만 실행됩니다!

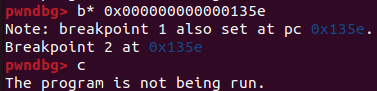

즉 disassemble main 명령어를 통해 확인하게되는 주소 (0x000000000000135e와 같은)는 프로그램이 실제 메모리에 로드되지않은 프로그램 주소(오프셋 주소)입니다.

이에

r -> ctrl+c

와 같은 명령어를 통해 프로그램을 한번 실행하고 잠시멈춘 후, 다시 disassemble main을 이용해 메모리에 로드된 실제 프로그램 코드의 주소를 이용해서 브레이크 포인트를 건 뒤 진행해보세요.

늘 좋은 질문 감사합니다!!

0

프로그램 실행 안한 상태에서 인풋에 A를 입력했어서.. 해결 했습니다

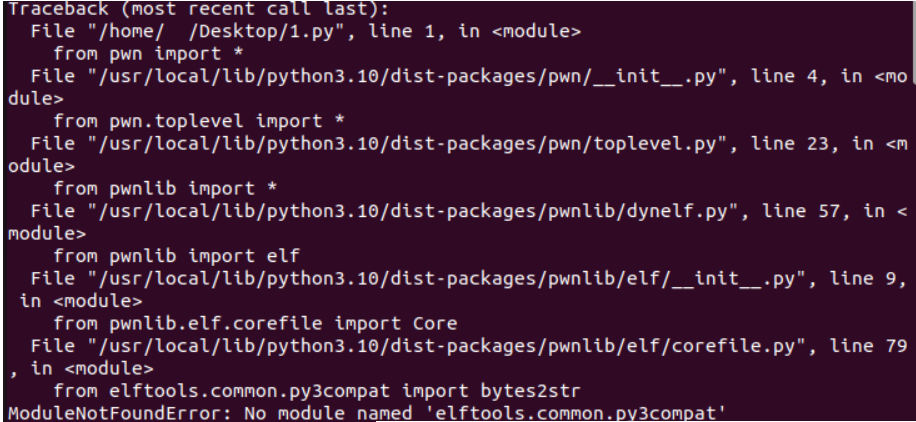

익스플로잇 코드 실행하면 아래처럼 나오는데 해결 방법이 있나요 pwntools도 pip list로 설치 되어있나 확인도 해봤습니다ㅠ

1

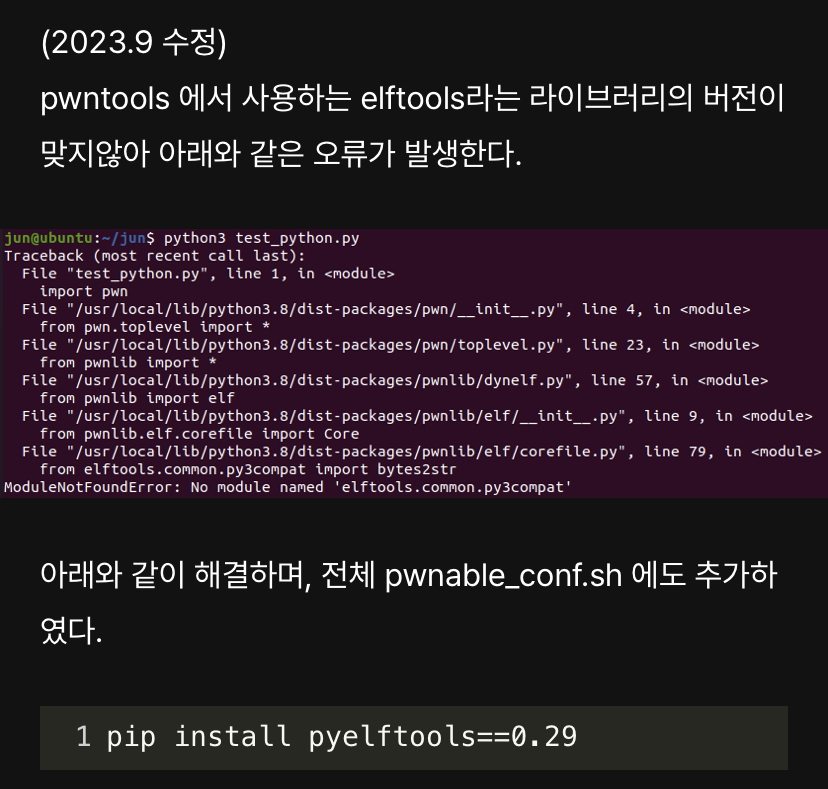

9월 이후로 pwntools 내부에서 사용하는 라이브러리 버전으로 인해 오류가 발생하는 것을 발견하고, pwnable_conf.sh 을 수정했습니다!!

9월 이후로 pwntools 내부에서 사용하는 라이브러리 버전으로 인해 오류가 발생하는 것을 발견하고, pwnable_conf.sh 을 수정했습니다!!

위의 사진을 참고해주시고 pwnable_conf.sh 전체 설치 코드는 아래 링크를 참고해주세요!

늘 열정적인 학습에 진심으로 감사합니다.

화이팅입니다!!

iam 권한

0

15

1

받을 수도 없는 수업 자료들이 올라와 있고, 이것들 때문에 강의를 수료할 수도 없습니다.

0

14

1

침해사고 샘플분석 첫번째 파일 다운로드 불가

0

28

1

인터넷 연결은 되는데 구글 검색은 안돼요.

0

28

1

tomcat 버전정보 문의

0

25

1

네이버클라우드의 장점

0

33

0

rop64 뭐가 잘못 됐을까요..?

0

60

2

rop64 질문입니다

0

41

2

강의자료 요청

0

43

1

retrun 주소값에 브레이크 포인트 걸고

0

46

1

BP실행 관련 질문드립니다

0

61

2

basic_bof.py가 없어요

0

67

2

사이트가 안들어가져요

0

79

2

hacktheworld 사이트가 들어가지지 않습니다

0

207

2

이거 플래그 찾는거맞나요?

0

309

1

sudo password 에 입력이 안돼요

0

968

2

gdb 실행이 제대로 되었는지 모르겠어요...

0

584

2

네임에러

0

417

2

remote 연결 질문드립니다!

0

419

1

python exploit code 실행 오류

0

569

2

도구 다운로드에서 복사 붙여넣기가 계속 안되는데 왜그러는 건지 알수 있을까요?

0

583

2

질문있습니다.flag가 안 나옵니다

0

418

1

안녕하세요 질문 있습니다

0

595

1

마지막강의 재생이 안됩니다

0

279

1